Pengantar

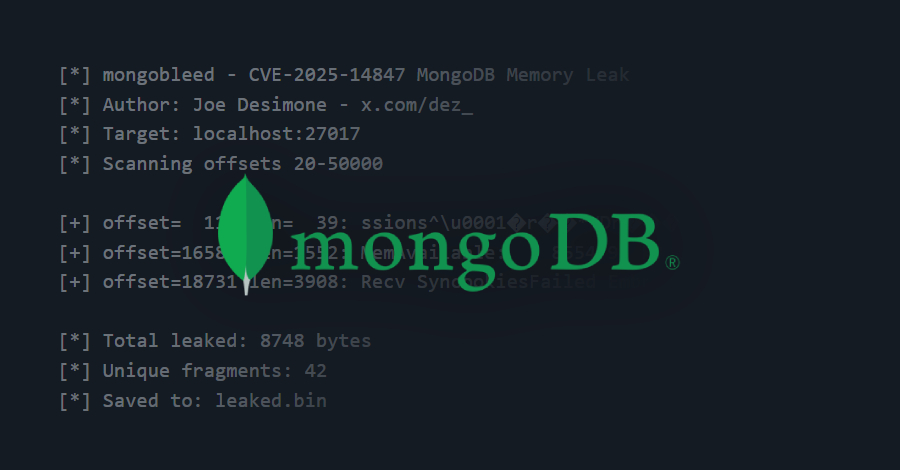

MongoDB merupakan salah satu database NoSQL yang sangat populer dan banyak digunakan oleh aplikasi modern. Namun, pada tahun 2025 ditemukan sebuah kerentanan serius pada MongoDB yang diberi kode CVE-2025-14847. Kerentanan ini berbahaya karena memungkinkan penyerang membaca data dari memori server tanpa perlu login atau autentikasi.

Kerentanan ini menjadi perhatian besar karena sudah diketahui bisa dieksploitasi dari jarak jauh dan berpotensi menyebabkan kebocoran data sensitif.

Apa Itu CVE-2025-14847?

CVE-2025-14847 adalah celah keamanan pada MongoDB Server yang memungkinkan terjadinya pengungkapan memori (memory disclosure). Artinya, sebagian isi memori server dapat terbaca oleh pihak yang tidak berwenang.

Masalah ini terjadi karena MongoDB tidak menangani ukuran data dengan benar saat memproses data terkompresi. Akibatnya, server bisa mengirimkan data memori yang seharusnya tidak boleh diakses oleh pengguna luar.

Bagaimana Kerentanan Ini Bekerja?

Kerentanan ini berkaitan dengan fitur kompresi zlib yang digunakan MongoDB dalam komunikasi jaringan.

Secara sederhana:

-

Penyerang mengirimkan paket data terkompresi yang sudah dimanipulasi.

-

MongoDB salah menghitung ukuran data hasil dekompresi.

-

Server mengembalikan data tambahan dari memori yang belum diinisialisasi.

-

Data tersebut bisa berisi informasi sensitif.

Yang membuatnya semakin berbahaya, serangan ini bisa dilakukan sebelum proses autentikasi, sehingga penyerang tidak memerlukan username atau password.

Versi MongoDB yang Terpengaruh

Kerentanan CVE-2025-14847 berdampak pada berbagai versi MongoDB Server sebelum patch keamanan dirilis. Versi yang terdampak mencakup beberapa rilis utama MongoDB yang banyak digunakan di lingkungan produksi.

MongoDB telah menyediakan pembaruan keamanan untuk menutup celah ini, dan pengguna disarankan untuk memastikan versi MongoDB mereka sudah diperbarui.

Skor Keparahan dan Dampaknya

CVE-2025-14847 memiliki tingkat keparahan tinggi (High hingga Critical) berdasarkan penilaian CVSS.

Dampak utama dari kerentanan ini adalah:

-

Kebocoran data sensitif dari memori server

-

Potensi terbukanya informasi internal aplikasi

-

Risiko pelanggaran data (data breach)

Walaupun kerentanan ini tidak langsung memungkinkan eksekusi kode, kebocoran memori tetap sangat berbahaya karena dapat membantu penyerang melakukan serangan lanjutan.

Mengapa Kerentanan Ini Berbahaya?

Ada beberapa alasan mengapa CVE-2025-14847 sangat berisiko:

-

Tidak memerlukan autentikasi

-

Bisa dieksploitasi dari jaringan

-

Berdampak langsung pada kerahasiaan data

-

Banyak server MongoDB diekspos langsung ke internet

Jika MongoDB dibiarkan terbuka tanpa perlindungan tambahan, kerentanan ini bisa dimanfaatkan dengan mudah oleh penyerang.

Eksploitasi di Dunia Nyata

Beberapa laporan keamanan menunjukkan bahwa kerentanan ini sudah dipindai dan dicoba dieksploitasi secara massal di internet. Penyerang biasanya mencari server MongoDB yang dapat diakses publik dan belum diperbarui.

Hal ini menunjukkan bahwa risiko CVE-2025-14847 bukan hanya teori, tetapi sudah menjadi ancaman nyata.

Solusi dan Mitigasi

Untuk melindungi sistem dari CVE-2025-14847, langkah-langkah berikut sangat disarankan:

-

Segera lakukan update MongoDB ke versi terbaru yang sudah diperbaiki

-

Batasi akses MongoDB agar tidak terbuka ke internet publik

-

Gunakan firewall atau aturan jaringan untuk membatasi koneksi

-

Pantau log koneksi untuk mendeteksi aktivitas mencurigakan

Sebagai mitigasi sementara, kompresi zlib dapat dinonaktifkan jika tidak benar-benar dibutuhkan.

Langkah Keamanan Tambahan

Selain patch, praktik keamanan berikut juga penting untuk diterapkan:

-

Gunakan autentikasi dan otorisasi MongoDB

-

Terapkan prinsip least privilege

-

Jalankan MongoDB hanya di jaringan internal

-

Lakukan audit keamanan secara rutin

Langkah-langkah ini dapat membantu mengurangi risiko dari berbagai jenis serangan, tidak hanya CVE-2025-14847.

Kesimpulan

CVE-2025-14847 adalah kerentanan serius pada MongoDB yang memungkinkan kebocoran memori server tanpa autentikasi. Kerentanan ini berisiko tinggi, terutama bagi server yang diekspos langsung ke internet.

Oleh karena itu, memperbarui MongoDB dan membatasi akses jaringan adalah langkah yang sangat penting untuk menjaga keamanan data dan sistem.