Pengantar

Serangan ransomware telah berkembang pesat dari sekadar email phishing bertautan jahat menjadi ancaman yang jauh lebih canggih. Di tahun-tahun terakhir ini, terlihat tren serangan ransomware yang tidak lagi membutuhkan interaksi langsung dari korban — seperti mengklik tautan atau membuka lampiran. Para penyerang kini memanfaatkan otomatisasi, eksploitasi celah, dan teknik lanjutan agar malware dapat masuk ke sistem dan mengunci data dalam hitungan detik.

Fenomena ini menunjukkan bahwa pertahanan tradisional seperti email filter atau firewall tidak lagi cukup. Artikel ini mengurai bagaimana serangan ransomware tanpa klik bekerja, tantangan deteksinya, serta langkah pencegahan yang dapat diambil organisasi dan pengguna.

Apa yang Dimaksud dengan Ransomware Tanpa Klik?

Serangan ransomware tanpa klik adalah serangan di mana malware dapat masuk dan mengeksekusi tanpa memerlukan aksi eksplisit dari pengguna (seperti membuka email atau mengeklik tautan). Penyerang memanfaatkan celah sistem, protokol otomatis, atau layanan yang tidak terlindungi untuk menyebarkan ransomware secara otomatis.

Teknik ini semakin populer karena memungkinkan penyerang menyusup ke jaringan dalam jumlah besar tanpa memerlukan sosial engineering yang tradisional.

baca juga : Serangan Credential Stuffing: Ancaman Siber Modern yang Mengincar Akun Digital Anda

Bagaimana Ransomware Tanpa Klik Bekerja

1. Eksploitasi Kerentanan Otomatis

Ransomware modern sering menyasar server atau service yang memiliki celah keamanan yang belum di-patch. Begitu penyerang menemukan celah pada layanan yang terekspos ke internet, mereka dapat mengirim payload berbahaya yang dijalankan tanpa aksi pengguna.

Menurut artikel di Dark Reading, serangan ransomware kini semakin banyak menggunakan otomatisasi untuk menemukan kerentanan sebelum memasukkan muatan jahat, serta sering melakukan eskalasi otomatis setelah masuk ke dalam jaringan korban (dikutip dari Dark Reading – ransomware sophistication).

2. Penyalahgunaan Protokol Layanan

Beberapa layanan jaringan yang mengizinkan akses otomatis — seperti Remote Desktop Protocol (RDP) atau server berbagi file — sering menjadi target oleh script otomatis yang mencoba masuk setiap detik tanpa pemberitahuan pengguna. Begitu akses didapat, malware ransomware berhasil di-push ke dalam sistem.

3. Credential Stuffing dan Akses Tersandi

Serangan credential stuffing juga menjadi pintu masuk bagi ransomware tanpa klik. Dengan memanfaatkan database kredensial yang bocor, penyerang mencoba ratusan kombinasi login di layanan berbeda hingga menemukan yang valid. Jika kredensial ini memberi akses ke server atau admin panel, ransomware dapat dipasang tanpa persetujuan pengguna.

Contoh Kasus dan Tren Serangan

A. Ransomware “Zero-Click” di Infrastruktur Publik

Beberapa serangan besar pada layanan publik berhasil menyerang server yang tidak terlindungi dan masuk menggunakan skrip otomatis untuk mengeksekusi ransomware tanpa perlu interaksi. Ini disebut sebagai zero-click ransomware attacks oleh para peneliti keamanan.

Organisasi seperti Cisco Talos telah mencatat peningkatan kasus di mana malware masuk melalui kerentanan layanan yang sering tidak dipantau oleh tim IT, seperti database yang tidak diautentikasi atau server layanan lama yang tidak diperbarui .

B. Ransomware Tanpa Klik dan Eskalasi Akses

Setelah berhasil masuk tanpa klik, script otomatis ransomware sering melakukan eskalasi akses (privilege escalation) ke akun yang lebih tinggi agar dapat mengunci lebih banyak data dalam jaringan.

baca juga : Phishing yang Lebih Pintar: Mengapa Serangan Kini Semakin Sulit Dideteksi

Dampak dari Serangan Ransomware Tanpa Klik

1. Penguncian Data di Seluruh Jaringan

Ransomware tanpa klik dapat menyebar jauh lebih cepat dibandingkan ransomware tradisional karena tidak bergantung pada respons pengguna. Data penting di server, NAS, atau workstation tim dapat terkunci dalam hitungan menit.

2. Kerugian Finansial yang Besar

Organisasi yang terkena dampak harus memilih antara membayar tebusan atau melakukan pemulihan data dari cadangan yang mungkin juga telah disusupi. Biaya downtime operasional, pemulihan sistem, dan hilangnya kepercayaan klien dapat mencapai jutaan dolar.

3. Eksposur Data dan Ancaman Lanjutan

Beberapa varian ransomware kini tidak hanya mengunci data tetapi juga mengambil salinannya dan mengancam untuk mempublikasikan data pribadi korban jika tebusan tidak dibayar. Langkah ini meningkatkan tekanan terhadap organisasi untuk memenuhi tuntutan pelaku.

Cara Mencegah dan Mengatasi Ransomware Tanpa Klik

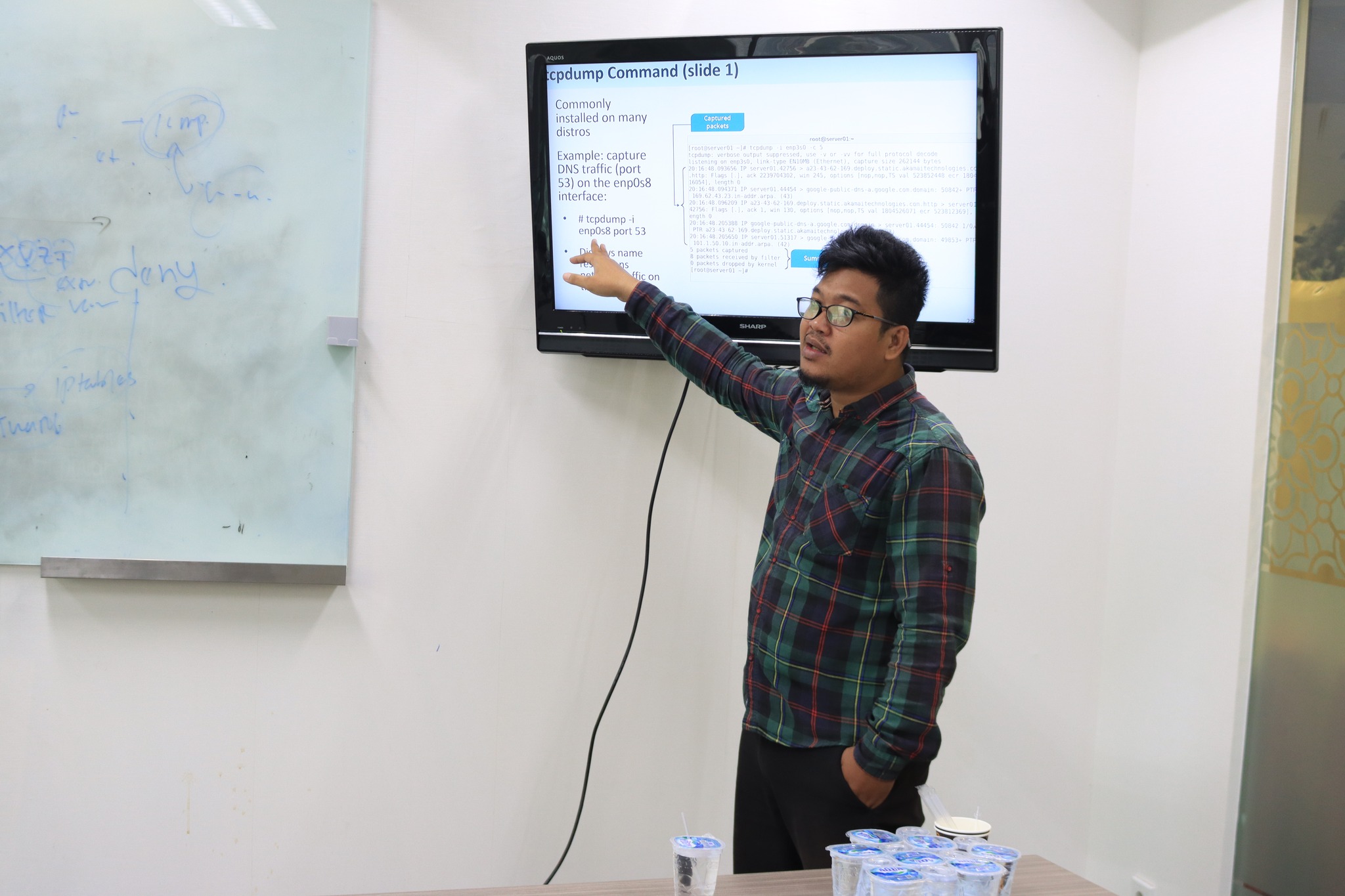

1. Patch Sistem Secara Berkala

Pembaruan perangkat lunak memberikan patch untuk kerentanan yang dapat dimanfaatkan oleh ransomware. Pastikan server, aplikasi, dan layanan selalu diperbarui.

2. Segmentasi Jaringan

Memisahkan jaringan internal untuk membatasi ruang gerak malware dapat memperlambat atau mencegah penyebaran otomatis.

3. Proteksi Akun dengan MFA dan Password Manager

Mengaktifkan multi-factor authentication (MFA) serta penggunaan password manager membantu melindungi akses akun bisnis dari credential stuffing atau akses otomatis.

4. Backup Berkala dan Isolasi Cadangan

Membuat cadangan data secara reguler dan menyimpannya dalam lokasi yang terisolasi dari jaringan utama membantu pemulihan jika terjadi serangan.

baca juga : Ransomware-as-a-Service: Model Bisnis Baru di Balik Serangan Siber Modern

Kesimpulan

Ransomware tanpa klik adalah bentuk serangan siber lanjutan yang memanfaatkan otomatisasi, eksploitasi layanan berisiko, dan credential stuffing untuk masuk dan mengunci data perusahaan tanpa perlu tindakan langsung dari korban. Dengan pemahaman yang lebih baik tentang teknik serangan ini serta penerapan langkah pencegahan seperti patching rutin, segmentasi jaringan, proteksi akun, dan strategi cadangan, organisasi dapat memperkuat pertahanan mereka di era ancaman yang terus berkembang.

1 Comment

Metadata: Jejak Digital Tersembunyi di Foto Anda yang Bisa Memberitahu Hacker Lokasi Rumah Anda Secara Presisi - buletinsiber.com

4 months ago[…] baca juga : Data Terkunci dalam Sekejap: Anatomi Serangan Ransomware 2026 yang Tidak Lagi Membutuhkan Klik dari … […]