Pengantar

Dalam banyak aplikasi modern, proses serialization dan deserialization digunakan untuk menyimpan atau mengirim objek dalam bentuk data. Namun, di balik mekanisme yang tampak sederhana ini, tersembunyi celah keamanan serius bernama Insecure Deserialization.

Kerentanan ini memungkinkan penyerang memanipulasi data ter-serialize untuk menjalankan perintah berbahaya, melewati autentikasi, hingga mengambil alih sistem. Artikel ini membahas bagaimana insecure deserialization bekerja, mengapa ia berbahaya, dan bagaimana cara mendeteksinya sebelum menjadi pintu masuk serangan tingkat lanjut.

Apa Itu Insecure Deserialization?

Insecure deserialization terjadi ketika aplikasi menerima dan memproses data ter-serialize dari sumber yang tidak tepercaya tanpa validasi yang memadai. Akibatnya, data tersebut dapat diubah menjadi objek berbahaya saat dide-serialize.

OWASP mendefinisikan insecure deserialization sebagai kerentanan yang dapat menyebabkan remote code execution, privilege escalation, dan logic abuse (dikutip dari OWASP).

baca juga : Log Poisoning: Trik Peretas Menghapus Jejak Digital dengan Memanipulasi File Log Sistem

Bagaimana Insecure Deserialization Bekerja?

Proses Serialization & Deserialization

-

Serialization: Mengubah objek menjadi format data (JSON, XML, binary)

-

Deserialization: Mengembalikan data menjadi objek di memori

Masalah muncul ketika aplikasi mempercayai data yang telah dimodifikasi penyerang.

Manipulasi Objek oleh Penyerang

Penyerang dapat:

-

Mengubah nilai properti objek

-

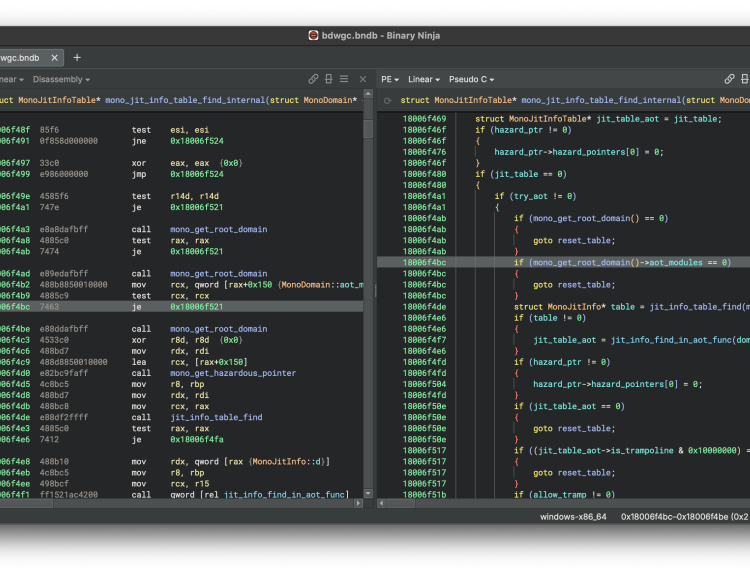

Menyisipkan gadget chain

-

Memicu method berbahaya saat deserialization

Jika aplikasi tidak membatasi tipe objek yang boleh dipulihkan, serangan bisa terjadi tanpa interaksi tambahan.

Dampak Keamanan Insecure Deserialization

Remote Code Execution (RCE)

Objek berbahaya dapat memicu eksekusi perintah sistem saat proses deserialization berjalan.

Bypass Autentikasi

Token sesi atau objek autentikasi dapat dimanipulasi untuk masuk sebagai user lain, bahkan admin.

baca juga : CVE-2026-0544: Kerentanan SQL Injection pada School Management System

Denial of Service (DoS)

Payload besar atau kompleks dapat menyebabkan konsumsi memori berlebih hingga aplikasi crash.

Contoh Nyata dalam Aplikasi Web

Bahasa & Platform yang Rentan

Insecure deserialization sering ditemukan pada:

-

Java (Serializable)

-

PHP (unserialize)

-

Python (pickle)

-

.NET (BinaryFormatter)

PortSwigger menjelaskan bagaimana eksploitasi deserialization dapat dikembangkan melalui gadget chains (dikutip dari Portswigger).

Skenario Serangan Sederhana

-

Aplikasi menerima cookie berisi objek ter-serialize

-

Penyerang memodifikasi isi cookie

-

Server melakukan deserialization tanpa validasi

-

Payload berbahaya dieksekusi di server

Cara Mendeteksi Insecure Deserialization

Analisis Traffic & Parameter

-

Cari parameter yang berisi data Base64, JSON, atau binary

-

Uji perubahan kecil pada payload

Pengujian Aplikasi

-

Gunakan static code analysis untuk mencari fungsi deserialization

-

Identifikasi apakah ada validasi tipe objek

Strategi Pencegahan yang Efektif

Hindari Deserialization Objek Tidak Tepercaya

Gunakan format data sederhana (JSON) tanpa kemampuan eksekusi logika internal.

Implementasi Allowlist

Batasi kelas atau tipe objek yang boleh di-deserialize.

Validasi & Integrity Check

Gunakan:

-

Digital signature

-

HMAC

-

Enkripsi payload

Update Library & Framework

Banyak framework modern telah menonaktifkan mekanisme deserialization berbahaya secara default.

baca juga : Docker Escape: Membedah Celah Keamanan yang Memungkinkan Kontainer Membobol Host OS

Kesimpulan

Insecure deserialization adalah celah keamanan yang sering luput dari perhatian karena tersembunyi di balik mekanisme internal aplikasi. Namun, dampaknya sangat serius—mulai dari bypass autentikasi hingga eksekusi kode berbahaya di server.

Dengan memahami cara kerja deserialization, mengenali pola serangan, dan menerapkan mitigasi yang tepat, pengembang dan administrator sistem dapat menutup salah satu jalur eksploitasi paling berbahaya dalam aplikasi modern.

1 Comment

Evil Twin Attack: Cara Peretas Menduplikasi Wi-Fi Publik untuk Mencuri Kredensial User - buletinsiber.com

5 months ago[…] baca juga : Insecure Deserialization: Celah Tersembunyi yang Mengubah Data Menjadi Eksekusi Kode Berbahaya […]