Pendahuluan

WordPress dikenal sebagai platform website yang fleksibel karena didukung ribuan plugin. Namun, jika plugin tidak dibuat dengan aman, justru bisa menjadi pintu masuk serangan.

Salah satu contoh serius adalah CVE-2025-6440, sebuah celah keamanan kritis pada plugin WooCommerce Designer Pro. Kerentanan ini memungkinkan penyerang mengunggah file berbahaya ke server tanpa perlu login.

Ringkasan CVE-2025-6440

CVE-2025-6440 merupakan kerentanan Unauthenticated Arbitrary File Upload, artinya siapa pun bisa mengunggah file ke server tanpa autentikasi.

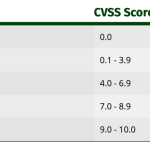

Celah ini ditemukan pada plugin WooCommerce Designer Pro (digunakan bersama tema Pricom – Printing Company & Design Services), dengan tingkat keparahan CRITICAL (CVSS 9.8). Semua versi hingga 1.9.26 terdampak.

Penjelasan Teknis Kerentanan

Masalah utama pada CVE-2025-6440 terletak pada fungsi unggah file di plugin tersebut.

Plugin tidak melakukan validasi tipe file dengan benar. Akibatnya, penyerang dapat mengunggah file berbahaya seperti file PHP, bukan hanya file desain atau gambar seperti yang seharusnya.

Karena file PHP dapat dieksekusi oleh server, celah ini bisa berujung pada pengambilalihan penuh website.

Dampak dan Risiko

Dampak dari CVE-2025-6440 sangat serius, antara lain:

-

Penyerang bisa mengunggah webshell ke server.

-

Terjadi Remote Code Execution (RCE).

-

Website WordPress dapat diambil alih sepenuhnya.

-

Data pelanggan, transaksi, dan informasi sensitif bisa dicuri.

-

Website bisa digunakan untuk menyebarkan malware atau phishing.

Karena tidak memerlukan login, celah ini sangat berbahaya jika situs dapat diakses publik.

Cara Eksploitasi

Secara sederhana, eksploitasi CVE-2025-6440 dapat terjadi seperti ini:

-

Penyerang menemukan situs WordPress yang menggunakan plugin rentan.

-

Penyerang mengirim permintaan HTTP ke endpoint unggah file.

-

File berbahaya (misalnya skrip PHP) berhasil diunggah.

-

Penyerang mengakses file tersebut melalui browser.

-

Server menjalankan kode berbahaya yang diunggah.

Tanpa perlindungan tambahan, serangan ini bisa dilakukan dengan sangat cepat.

Solusi dan Mitigasi

Untuk mencegah penyalahgunaan CVE-2025-6440, langkah berikut sangat dianjurkan:

Solusi utama:

-

Segera perbarui plugin WooCommerce Designer Pro ke versi terbaru yang sudah aman.

Mitigasi tambahan jika belum bisa update:

-

Nonaktifkan plugin sementara.

-

Batasi akses endpoint upload menggunakan Web Application Firewall (WAF).

-

Periksa direktori upload untuk memastikan tidak ada file mencurigakan.

-

Gunakan plugin keamanan WordPress.

Rekomendasi Keamanan WordPress

Kasus ini menunjukkan bahwa plugin upload file sangat berisiko jika tidak diamankan dengan baik. Oleh karena itu:

-

Gunakan plugin hanya dari pengembang tepercaya.

-

Hapus plugin yang tidak digunakan.

-

Lakukan update WordPress, tema, dan plugin secara rutin.

-

Pantau log dan file sistem secara berkala.

Kesimpulan

CVE-2025-6440 adalah kerentanan sangat kritis pada plugin WooCommerce Designer Pro yang memungkinkan unggah file berbahaya tanpa autentikasi.

Jika tidak segera ditangani, celah ini dapat menyebabkan kompromi total website WordPress dan data di dalamnya.

Langkah paling efektif adalah melakukan update plugin secepat mungkin dan menerapkan praktik keamanan WordPress yang baik.