Pendahuluan

Dalam dunia Cloud Computing, keamanan merupakan aspek paling krusial yang menentukan kepercayaan pengguna terhadap layanan. Cloud bekerja dengan prinsip berbagi sumber daya (shared resources), di mana banyak pengguna dan aplikasi berjalan di atas infrastruktur yang sama. Kondisi ini menimbulkan tantangan besar dalam memastikan isolasi data dan proses agar tidak saling mengganggu atau bocor.

Teknologi Virtualization hadir sebagai solusi fundamental yang menjamin isolasi tersebut. Dengan memisahkan sistem operasi, aplikasi, dan data ke dalam lingkungan virtual yang terisolasi, virtualisasi menciptakan batas aman di atas perangkat keras fisik yang sama.

Namun, meskipun virtualisasi memperkuat keamanan, ancaman baru juga muncul di level hypervisor dan antar-VM, sehingga dibutuhkan pemahaman mendalam tentang mekanisme, potensi serangan, dan strategi mitigasi.

Isolasi Proses dan Data dalam Virtualization

Salah satu keunggulan utama virtualisasi adalah isolasi — kemampuan untuk memisahkan lingkungan kerja satu sama lain di atas perangkat keras fisik bersama.

Setiap Virtual Machine (VM) memiliki kernel, sistem operasi, dan aplikasi sendiri, sehingga tidak dapat langsung mengakses memori, file system, atau jaringan VM lain tanpa izin eksplisit.

Tiga bentuk isolasi utama dalam virtualisasi meliputi:

-

Isolasi CPU dan Memori

-

Setiap VM memiliki ruang alamat memori virtual sendiri.

-

Hypervisor memetakan memori fisik secara aman, mencegah satu VM membaca memori VM lain.

-

Mekanisme ini diatur melalui memory virtualization dan hardware-assisted isolation (seperti Intel VT-x atau AMD-V).

-

-

Isolasi Penyimpanan (Storage Isolation)

-

Disk virtual (VHD/VMDK) setiap VM dipisahkan secara logis.

-

Akses file sistem antar VM diatur ketat oleh hypervisor melalui virtual disk controller.

-

Dengan ini, data pengguna atau organisasi berbeda tetap terjaga meski berada dalam satu server fisik.

-

-

Isolasi Jaringan (Network Isolation)

-

Virtual switch dan VLAN digunakan untuk memisahkan lalu lintas antar VM.

-

Mencegah sniffing atau serangan man-in-the-middle antar tenant di cloud.

-

Platform seperti VMware NSX atau Open vSwitch memperkuat keamanan jaringan virtual ini.

-

Melalui isolasi berlapis, virtualisasi memastikan bahwa satu kegagalan atau kompromi pada VM tidak menyebar ke VM lain, menjaga integritas keseluruhan sistem cloud.

Mekanisme Keamanan Bawaan Hypervisor

Hypervisor adalah inti dari sistem virtualisasi, berfungsi sebagai pengatur dan pengawas semua VM di atas hardware fisik.

Agar sistem cloud aman, hypervisor harus memiliki mekanisme keamanan internal yang kuat, antara lain:

-

Access Control dan Privilege Separation

-

Hanya administrator tertentu yang dapat mengakses konsol hypervisor.

-

Role-based access control (RBAC) membatasi tindakan berdasarkan peran pengguna.

-

-

Trusted Boot dan Integrity Checking

-

Hypervisor modern menggunakan Secure Boot untuk memastikan hanya kode tepercaya yang dijalankan saat sistem menyala.

-

Proses ini mencegah modifikasi firmware atau kernel hypervisor.

-

-

Hardware-Assisted Security

-

Teknologi seperti Intel VT-d (Direct I/O), AMD SEV (Secure Encrypted Virtualization), dan TPM (Trusted Platform Module) memungkinkan enkripsi dan isolasi langsung di level perangkat keras.

-

-

Virtual Machine Introspection (VMI)

-

Hypervisor dapat memantau aktivitas VM tanpa masuk ke dalamnya.

-

Berguna untuk mendeteksi malware atau aktivitas abnormal secara real-time tanpa mengganggu VM.

-

-

Resource Quarantine

-

Saat VM mencurigakan terdeteksi, hypervisor dapat memindahkan atau menonaktifkannya sementara agar tidak memengaruhi sistem lain.

-

Dengan kombinasi mekanisme tersebut, hypervisor bertindak sebagai lapisan pertahanan pertama terhadap ancaman yang datang dari dalam maupun luar lingkungan cloud.

Serangan Umum dan Mitigasi dalam Virtualization

Walaupun virtualisasi meningkatkan keamanan, lingkungan cloud tidak kebal terhadap ancaman. Beberapa serangan umum yang perlu diwaspadai antara lain:

1. VM Escape

Serangan ini terjadi ketika penyerang berhasil keluar dari batas VM dan mendapatkan akses ke hypervisor atau VM lain.

-

Contoh: Eksploitasi bug pada driver virtual atau perangkat I/O yang tidak terisolasi dengan baik.

-

Mitigasi:

-

Gunakan hypervisor yang diperbarui secara rutin.

-

Aktifkan fitur Secure Boot dan Code Signing.

-

Batasi instalasi driver atau modul pihak ketiga.

-

2. Side Channel Attack

Menyerang melalui pengamatan leakage data dari aktivitas hardware seperti cache CPU, RAM timing, atau spekulasi eksekusi.

-

Contoh: Serangan Spectre dan Meltdown pada arsitektur CPU.

-

Mitigasi:

-

Terapkan patch keamanan CPU terbaru.

-

Pisahkan beban kerja sensitif ke node khusus.

-

Gunakan micro-segmentation untuk mencegah kebocoran lintas VM.

-

3. VM Sprawl dan Misconfiguration

Kelebihan VM yang tidak dikelola dapat menimbulkan risiko karena beberapa mungkin tidak dipatch atau memiliki konfigurasi keamanan lemah.

-

Mitigasi:

-

Implementasikan lifecycle management untuk VM.

-

Gunakan sistem inventaris otomatis.

-

Terapkan kebijakan least privilege access untuk pengelola.

-

4. Snapshot dan Data Leakage

Snapshot VM sering kali berisi seluruh isi memori dan disk — jika tidak dienkripsi, bisa dicuri.

-

Mitigasi:

-

Enkripsi semua snapshot dan backup.

-

Gunakan role-based access untuk manajemen snapshot.

-

5. Denial of Service (DoS) antar VM

Satu VM bisa menghabiskan sumber daya CPU atau memori, menyebabkan VM lain tidak berfungsi optimal.

-

Mitigasi:

-

Gunakan resource quota dan hypervisor scheduler.

-

Implementasikan monitoring otomatis berbasis AI untuk load balancing.

-

Best Practice Pengamanan VM

Agar lingkungan virtual tetap aman, beberapa praktik terbaik yang telah menjadi standar industri antara lain:

-

Patching dan Update Rutin

-

Pastikan hypervisor, guest OS, dan aplikasi selalu diperbarui.

-

Gunakan otomatisasi (seperti Ansible atau Puppet) untuk menjaga konsistensi patch.

-

-

Enkripsi dan Keamanan Data

-

Enkripsi disk virtual, snapshot, dan komunikasi antar VM (TLS/SSL).

-

Gunakan teknologi encrypted vMotion untuk migrasi aman antar host.

-

-

Network Segmentation dan Firewall Virtual

-

Pisahkan jaringan untuk manajemen, storage, dan tenant.

-

Gunakan firewall internal antar VM (misalnya VMware NSX Distributed Firewall).

-

-

Identity and Access Management (IAM)

-

Terapkan otentikasi multi-faktor (MFA).

-

Batasi akses berdasarkan peran dan audit log seluruh aktivitas VM.

-

-

Monitoring dan Logging Terpusat

-

Gunakan sistem SIEM (Security Information and Event Management) seperti Splunk atau ELK untuk memantau aktivitas VM dan hypervisor.

-

Deteksi anomali sejak dini melalui analisis log otomatis.

-

-

Regular Security Assessment

-

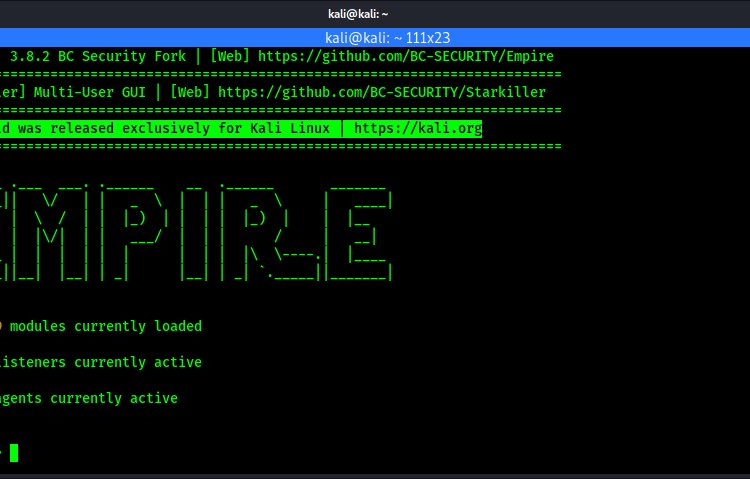

Lakukan uji penetrasi dan audit konfigurasi secara berkala.

-

Gunakan framework seperti CIS Benchmark for Virtualization untuk standar keamanan.

-

Dengan disiplin menerapkan best practice ini, risiko kebocoran dan kompromi sistem cloud dapat diminimalkan secara signifikan.

Kesimpulan

Virtualization bukan hanya teknologi efisiensi, tetapi juga pondasi keamanan dalam cloud computing.

Melalui isolasi CPU, memori, storage, dan jaringan, virtualisasi memastikan bahwa setiap tenant atau aplikasi berjalan secara mandiri tanpa saling mengganggu. Hypervisor berperan penting sebagai penjaga integritas sistem, melindungi dari serangan lintas VM dan penyusupan ke kernel.

Meski ancaman seperti VM Escape dan Side Channel Attack tetap ada, mekanisme mitigasi modern — termasuk hardware-assisted virtualization, enkripsi, dan AI-based monitoring — terus memperkuat lapisan pertahanan cloud.

Dengan penerapan praktik keamanan yang disiplin, virtualisasi mampu memberikan keseimbangan antara efisiensi, fleksibilitas, dan keamanan tinggi, menjadikannya elemen vital dalam menjaga keandalan dan kepercayaan pada infrastruktur cloud modern.