1. Pendahuluan

Di era digital saat ini, hampir semua aktivitas bergantung pada sistem teknologi informasi. Mulai dari website, aplikasi mobile, hingga sistem perusahaan—semuanya memiliki potensi terkena serangan siber.

Salah satu masalah utama dalam keamanan sistem adalah kerentanan (vulnerability). Kerentanan ini bisa dimanfaatkan oleh attacker untuk mengambil alih sistem, mencuri data, atau merusak layanan.

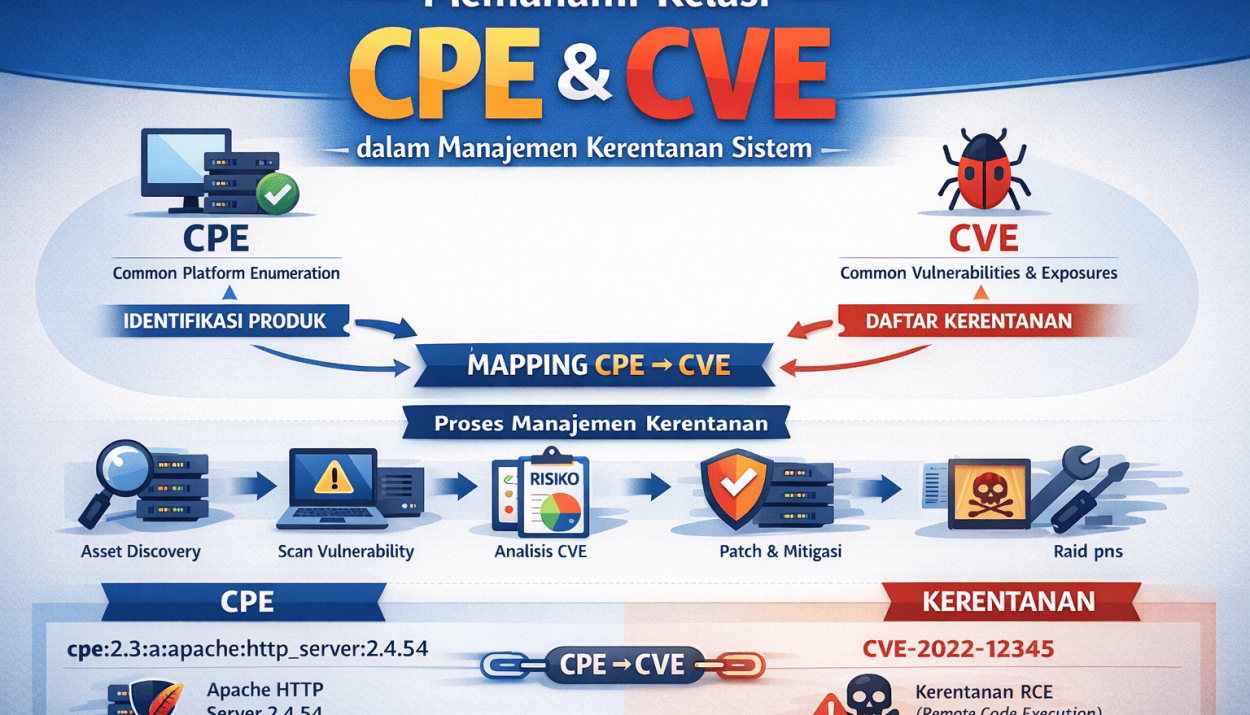

Untuk mengelola kerentanan dengan baik, dibutuhkan standar yang jelas. Di sinilah peran CPE (Common Platform Enumeration) dan CVE (Common Vulnerabilities and Exposures) menjadi sangat penting.

2. Konsep Dasar Manajemen Kerentanan

Manajemen kerentanan adalah proses untuk:

- Menemukan celah keamanan

- Menganalisis dampaknya

- Memperbaiki atau menutup celah tersebut

- Memantau agar tidak terjadi lagi

Siklus ini biasanya berjalan terus-menerus.

Tanpa standar yang jelas, akan sulit untuk:

- Mengidentifikasi software yang digunakan

- Mengetahui apakah software tersebut memiliki celah

- Mengambil tindakan yang tepat

3. Apa itu CPE (Common Platform Enumeration)

CPE adalah standar yang dibuat oleh NIST untuk mengidentifikasi produk IT secara unik.

CPE digunakan untuk menyebut:

- Sistem operasi (Linux, Windows)

- Aplikasi (Apache, MySQL)

- Hardware

Contoh CPE:

Artinya:

a= aplikasiapache= vendorhttp_server= produk2.4.54= versi

Dengan CPE, semua sistem punya “nama standar” yang bisa dikenali secara global.

4. Apa itu CVE (Common Vulnerabilities and Exposures)

CVE adalah daftar kerentanan keamanan yang dikelola oleh MITRE.

Setiap kerentanan diberi ID unik, misalnya:

Data CVE ini kemudian dikembangkan lebih lanjut oleh National Vulnerability Database dengan informasi tambahan seperti:

- Tingkat keparahan (CVSS)

- Dampak

- Cara eksploitasi

5. Relasi antara CPE dan CVE

CPE dan CVE saling berhubungan erat.

- CPE → menunjukkan produk apa yang digunakan

- CVE → menunjukkan kerentanan apa yang dimiliki produk tersebut

Contoh sederhana:

- Kamu punya server dengan Apache versi tertentu (CPE)

- Versi tersebut punya beberapa celah keamanan (CVE)

Jadi:

👉 CPE = objeknya

👉 CVE = masalahnya

6. Alur Kerja Integrasi CPE dan CVE

Dalam praktik nyata, prosesnya seperti ini:

- Asset Discovery

Sistem mendeteksi software yang terpasang → menghasilkan CPE - Vulnerability Scanning

Scanner mencocokkan CPE dengan database CVE - Analisis Risiko

Menentukan seberapa berbahaya CVE tersebut - Remediation

Melakukan patch, update, atau mitigasi

7. Implementasi dalam Tools Keamanan

Banyak tools keamanan menggunakan CPE dan CVE, seperti:

- OpenVAS

- Nessus

Tools ini bekerja dengan cara:

- Scan sistem

- Identifikasi CPE

- Mapping ke CVE

- Menampilkan hasil vulnerability

Dalam dunia DevOps dan DevSecOps, proses ini bahkan bisa dilakukan secara otomatis dalam pipeline.

8. Studi Kasus Sederhana

Misalnya:

- Kamu menggunakan Apache HTTP Server 2.4.54

Langkahnya:

- Ubah ke format CPE

- Cari di database CVE

- Temukan daftar kerentanan

- Analisis dampak

- Update ke versi terbaru

Hasilnya:

👉 Sistem jadi lebih aman karena celah sudah ditutup

9. Tantangan dalam Penggunaan CPE dan CVE

Walaupun sangat membantu, ada beberapa tantangan:

- Penamaan produk tidak selalu konsisten

- Versi software sulit dideteksi

- Banyak false positive dari scanner

- Sistem besar sulit dikelola

10. Best Practices

Agar penggunaan CPE dan CVE lebih efektif:

- Gunakan inventaris aset yang terstruktur

- Selalu update database CVE

- Gunakan tools scanning secara rutin

- Lakukan validasi manual untuk hasil penting

- Integrasikan dengan sistem monitoring

11. Kesimpulan

CPE dan CVE adalah dua komponen penting dalam keamanan sistem:

- CPE membantu mengidentifikasi aset

- CVE membantu mengetahui kerentanan

Dengan menggabungkan keduanya, organisasi bisa:

- Mengetahui risiko lebih cepat

- Mengambil tindakan yang tepat

- Meningkatkan keamanan sistem secara keseluruhan