Pengantar

Pernahkah Anda membayangkan sudah mengunci pintu rumah dengan gembok digital tercanggih, namun pencuri justru memaksa Anda menggunakan kunci karatan dari tahun 90-an yang sangat mudah dibobol? Itulah inti dari Downgrade Attack (Serangan Penurunan Versi).

Dalam dunia internet, serangan ini mengincar jalur komunikasi aman yang kita kenal sebagai TLS (Transport Layer Security) atau sering disebut SSL. Mari kita bedah bagaimana ini terjadi.

1. Apa Itu Downgrade Attack?

Bayangkan ada dua orang, Klien (browser Anda) dan Server (website). Saat mereka ingin mengobrol secara rahasia, mereka harus sepakat menggunakan “bahasa sandi” yang sama.

Masalahnya, internet ingin semua orang bisa terhubung—termasuk komputer tua dari sepuluh tahun lalu. Karena itu, server modern biasanya memiliki Backward Compatibility (Kompatibilitas Mundur). Artinya, server bisa bicara dengan bahasa canggih (TLS 1.3) tapi tetap mengerti bahasa kuno yang lemah (SSL 3.0) jika diperlukan.

2. Bagaimana Serangan Ini Terjadi? (Si Penengah yang Jahat)

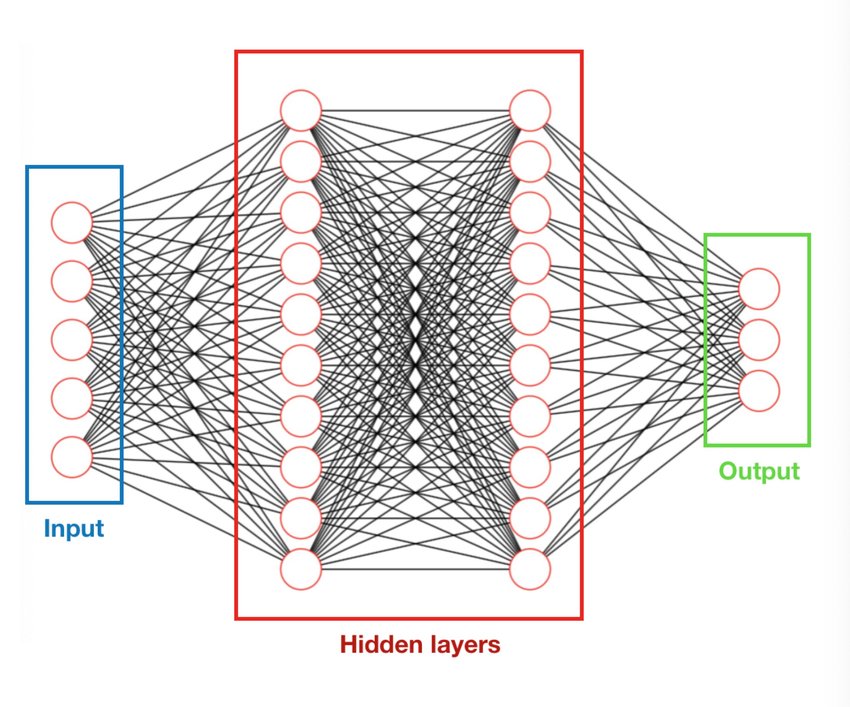

Serangan ini membutuhkan sosok “orang ketiga” di tengah jaringan (disebut Man-in-the-Middle). Begini skenarionya:

- Browser Anda berkata: “Halo Server, saya bisa bicara dalam bahasa TLS 1.3 (Sangat Aman) atau TLS 1.0 (Lemah).”

- Penyerang mencegat pesan itu: Sebelum sampai ke server, si penyerang mengubah pesan Anda menjadi: “Halo Server, saya hanya bisa bicara bahasa TLS 1.0 yang lemah.”

- Server Terkecoh: Karena ingin tetap melayani, server setuju: “Oke, kita pakai bahasa lemah itu saja.”

- Enkripsi Jebol: Karena bahasa TLS 1.0 punya banyak lubang keamanan yang sudah diketahui, si penyerang kini bisa dengan mudah mengintip isi percakapan Anda, seperti password atau data kartu kredit.

3. Contoh Nyata: Serangan POODLE

Salah satu contoh paling terkenal adalah serangan bernama POODLE. Serangan ini sengaja memancing browser untuk gagal terhubung berkali-kali sampai browser “menyerah” dan menggunakan protokol SSL 3.0 yang sangat jadul. Begitu sistem turun ke versi itu, penyerang bisa mencuri data enkripsi dengan teknik khusus.

4. Mengapa TLS 1.3 Adalah Pahlawan Baru?

Untungnya, para ahli keamanan menciptakan TLS 1.3. Versi terbaru ini punya mekanisme pertahanan cerdas. Jika ada seseorang yang mencoba mengubah isi kesepakatan di tengah jalan, TLS 1.3 akan menyadarinya dan langsung memutus koneksi. Ia tidak mau berkompromi dengan bahasa-bahasa purba yang berbahaya.

5. Cara Melindungi Diri (Untuk Pemilik Website)

Jika Anda mengelola sebuah website atau sistem, jangan biarkan pintu lama tetap terbuka:

- Buang yang Lama: Matikan dukungan untuk SSL 2.0, SSL 3.0, TLS 1.0, dan TLS 1.1 di server Anda. Gunakan minimal TLS 1.2 atau lebih baik lagi TLS 1.3.

- Gunakan HSTS: Ini adalah perintah agar browser selalu menggunakan koneksi aman sejak awal, tanpa kompromi.

- Audit Rutin: Gunakan alat pemindai keamanan untuk memastikan tidak ada “pintu belakang” berupa protokol lemah yang masih aktif.

Kesimpulan

Keamanan digital bukan hanya soal memiliki teknologi terbaru, tapi juga soal menutup celah teknologi lama. Downgrade attack membuktikan bahwa penyerang tidak selalu mendobrak pintu depan yang kuat; mereka hanya perlu meyakinkan Anda untuk menggunakan pintu belakang yang rapuh.

1 Comment

Shadow IT: Ancaman Tersembunyi dari Aplikasi yang Digunakan Tanpa Izin - buletinsiber.com

2 hours ago[…] baca juga : Membedah Mekanisme Downgrade Attack pada Protokol TLS/SSL: Saat Keamanan Dipaksa Mundur […]