Pengantar

Dalam pengembangan aplikasi web modern, template engine sering digunakan untuk mempermudah proses pembuatan halaman dinamis. Template engine memungkinkan developer menampilkan data dari server ke halaman web dengan cara yang lebih terstruktur dan efisien. Framework populer seperti Flask, Django, Node.js, maupun Java Spring banyak menggunakan teknologi ini.

Namun, penggunaan template engine juga dapat menimbulkan celah keamanan jika tidak dikonfigurasi dengan benar. Salah satu kerentanan yang cukup berbahaya adalah Server-Side Template Injection (SSTI).

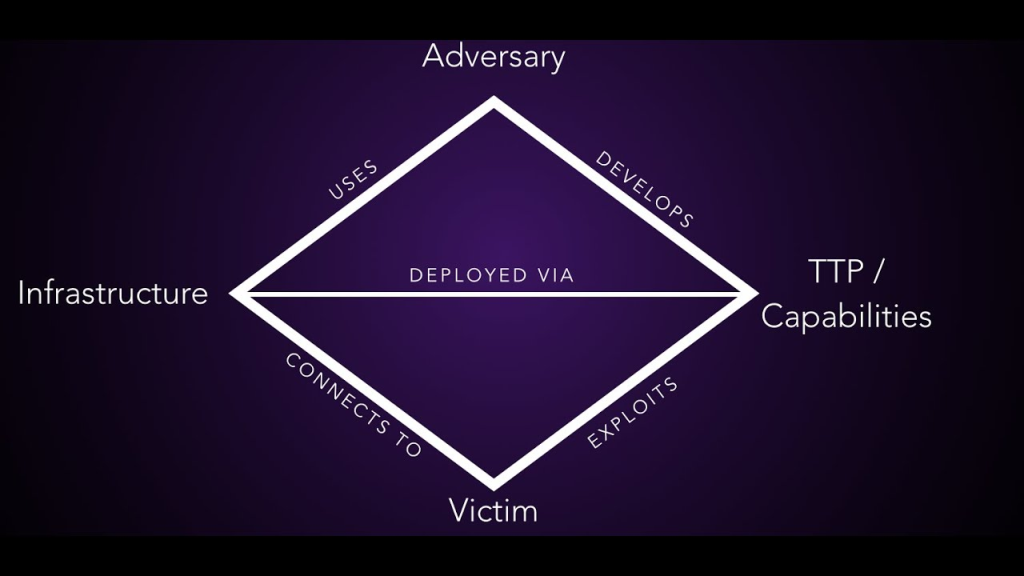

SSTI merupakan teknik serangan yang terjadi ketika penyerang dapat menyisipkan kode berbahaya ke dalam template yang diproses oleh server. Jika berhasil dieksploitasi, serangan ini dapat memungkinkan penyerang mengakses data sensitif, menjalankan perintah sistem, hingga mengambil alih server aplikasi.

Karena dampaknya yang serius, SSTI menjadi salah satu kerentanan yang perlu diwaspadai oleh developer dan tim keamanan aplikasi web.

Apa Itu Server-Side Template Injection (SSTI)?

Server-Side Template Injection (SSTI) adalah kerentanan keamanan yang terjadi ketika input pengguna dimasukkan secara langsung ke dalam template engine tanpa proses validasi atau sanitasi yang memadai.

Template engine biasanya bekerja dengan mengeksekusi ekspresi tertentu untuk menghasilkan tampilan halaman web. Jika input pengguna diproses sebagai bagian dari template, penyerang dapat memanfaatkan mekanisme ini untuk menjalankan kode yang tidak diinginkan di sisi server.

Sebagai contoh, dalam beberapa template engine, ekspresi seperti:

{{7*7}}

dapat diproses oleh server dan menghasilkan nilai 49. Jika input seperti ini dapat dijalankan oleh aplikasi tanpa pembatasan, maka ada kemungkinan sistem rentan terhadap serangan SSTI.

baca juga : File Carving: Teknik Forensik Digital untuk Mengembalikan File yang Terhapus

Bagaimana Cara Kerja Serangan SSTI?

Serangan SSTI biasanya dimulai ketika aplikasi web menampilkan input pengguna ke dalam template tanpa proses validasi yang aman.

Secara umum, proses serangan dapat terjadi melalui langkah-langkah berikut:

-

Penyerang menemukan fitur yang menampilkan input pengguna pada halaman web.

-

Penyerang mencoba menyisipkan ekspresi template sederhana untuk melihat apakah server mengeksekusinya.

-

Jika ekspresi tersebut diproses oleh server, maka aplikasi kemungkinan rentan terhadap SSTI.

-

Penyerang kemudian mencoba payload yang lebih kompleks untuk mendapatkan akses ke sistem server.

Ketika eksploitasi berhasil, penyerang dapat menjalankan berbagai perintah berbahaya yang berdampak pada keamanan aplikasi.

Dampak Serangan Server-Side Template Injection

Kerentanan SSTI dapat menimbulkan berbagai risiko serius bagi aplikasi web dan sistem server.

Akses Data Sensitif

Penyerang dapat membaca data internal aplikasi seperti konfigurasi server, kredensial database, atau informasi pengguna.

Remote Code Execution (RCE)

Dalam beberapa kasus, SSTI dapat berkembang menjadi Remote Code Execution, yang memungkinkan penyerang menjalankan perintah sistem secara langsung di server.

Pengambilalihan Sistem

Jika eksploitasi dilakukan secara penuh, penyerang dapat memperoleh akses ke sistem operasi server dan mengambil kendali atas aplikasi.

Menurut PortSwigger, SSTI merupakan kerentanan yang sangat berbahaya karena dapat memberikan akses langsung ke lingkungan eksekusi server (dikutip dari portswigger).

baca juga : SSL Stripping: Serangan yang Mengubah HTTPS Menjadi HTTP Tanpa Disadari

Contoh Template Engine yang Rentan terhadap SSTI

Berbagai template engine dapat berpotensi mengalami kerentanan SSTI jika digunakan tanpa pengamanan yang tepat.

Beberapa contoh template engine yang sering dibahas dalam konteks SSTI antara lain:

-

Jinja2 (Python / Flask)

-

Twig (PHP / Symfony)

-

Freemarker (Java)

-

Velocity (Java)

-

Smarty (PHP)

Namun penting untuk dipahami bahwa kerentanan ini bukan berasal dari template engine itu sendiri, melainkan dari cara implementasi developer dalam memproses input pengguna.

Cara Mencegah Server-Side Template Injection

Untuk mengurangi risiko SSTI, beberapa langkah keamanan berikut dapat diterapkan dalam pengembangan aplikasi web.

Validasi dan Sanitasi Input

Setiap input pengguna harus divalidasi sebelum digunakan dalam template untuk mencegah eksekusi kode yang tidak diinginkan.

Hindari Rendering Template dari Input Pengguna

Developer sebaiknya tidak menggunakan input pengguna sebagai bagian langsung dari template yang akan diproses oleh server.

Gunakan Mode Sandbox

Beberapa template engine menyediakan fitur sandbox environment yang membatasi akses terhadap fungsi berbahaya di dalam template.

Lakukan Pengujian Keamanan Secara Berkala

Pengujian keamanan seperti penetration testing atau security testing dapat membantu mengidentifikasi kerentanan SSTI sebelum dimanfaatkan oleh penyerang.

baca juga : Use-After-Free: Kerentanan Memori yang Bisa Membuka Jalan bagi Serangan Siber

Kesimpulan

Server-Side Template Injection (SSTI) merupakan kerentanan keamanan yang terjadi ketika input pengguna diproses secara langsung oleh template engine di sisi server. Jika tidak ditangani dengan baik, celah ini dapat memungkinkan penyerang menjalankan kode berbahaya, mengakses data sensitif, bahkan mengambil alih server aplikasi.

Karena dampaknya yang serius, developer perlu memahami cara kerja SSTI dan menerapkan praktik keamanan yang baik seperti validasi input, penggunaan sandbox, serta pengujian keamanan secara rutin. Dengan pendekatan keamanan yang tepat, risiko eksploitasi SSTI dapat diminimalkan dan aplikasi web dapat berjalan dengan lebih aman.