Pendahuluan

Dalam dunia Linux, keamanan sistem menjadi salah satu aspek paling penting yang harus diperhatikan oleh administrator maupun pengguna. Banyak server perusahaan, layanan cloud, hingga sistem kritis menggunakan Linux karena dikenal stabil dan aman. Namun, sekuat apa pun sebuah sistem, kesalahan kecil dalam pengelolaan hak akses tetap dapat membuka pintu bagi penyerang.

Salah satu komponen penting dalam Linux adalah sudo. Bagi administrator sistem, sudo merupakan alat yang sangat membantu karena memungkinkan pengguna menjalankan perintah administratif tanpa harus login langsung sebagai root. Di balik kemudahannya, sudo juga menyimpan potensi ancaman yang sering kali diabaikan.

Kesalahan konfigurasi kecil, pemberian hak akses yang berlebihan, atau celah keamanan pada sudo dapat dimanfaatkan penyerang untuk mengambil alih sistem sepenuhnya. Dalam banyak kasus, serangan besar justru berawal dari akses sederhana yang terlihat tidak berbahaya.

Artikel ini akan membahas bagaimana sudo bekerja, mengapa menjadi target penyerang, jenis ancaman yang sering muncul, hingga langkah-langkah untuk mengamankannya.

Mengenal Sudo dalam Sistem Linux

Pengertian Sudo

Sudo merupakan singkatan dari “superuser do”. Fungsinya adalah memberikan izin kepada pengguna biasa untuk menjalankan perintah tertentu dengan hak akses administrator atau root.

Dengan sudo, administrator tidak perlu membagikan password root kepada semua pengguna. Setiap aktivitas administratif dapat diatur dan dicatat sehingga lebih aman dibanding penggunaan akun root secara langsung.

Cara Kerja Sudo

Ketika pengguna menjalankan perintah menggunakan sudo, sistem akan memeriksa apakah pengguna tersebut memiliki izin yang sesuai. Aturan ini biasanya tersimpan dalam konfigurasi khusus yang mengatur siapa saja yang boleh menjalankan perintah tertentu.

Jika izin diberikan, maka perintah akan dijalankan dengan hak akses lebih tinggi. Karena itulah sudo menjadi alat yang sangat penting dalam manajemen server Linux.

Perbedaan Sudo dan Root

Akun root memiliki kontrol penuh terhadap seluruh sistem tanpa batasan. Sebaliknya, sudo memungkinkan administrator memberikan akses tertentu saja kepada pengguna.

Misalnya:

- Tim developer hanya boleh merestart layanan aplikasi

- Tim operator hanya boleh memeriksa log

- Administrator jaringan hanya boleh mengatur firewall

Pendekatan ini jauh lebih aman karena akses dapat dibatasi sesuai kebutuhan.

Mengapa Sudo Menjadi Target Penyerang

Nilai Strategis Hak Akses Root

Dalam dunia keamanan siber, mendapatkan akses root adalah tujuan utama banyak penyerang. Dengan hak akses tersebut, mereka dapat:

- Membaca seluruh file sistem

- Mengubah konfigurasi server

- Menghapus data

- Membuat akun tersembunyi

- Menanam malware atau backdoor

Karena sudo dapat membuka jalan menuju akses root, maka komponen ini menjadi sasaran yang sangat menarik.

Teknik Umum Eksploitasi Sudo

Penyerang biasanya mencari kelemahan dalam penggunaan sudo, seperti:

- Konfigurasi yang salah

- Hak akses terlalu luas

- Celah keamanan pada aplikasi sudo

- Penyalahgunaan aplikasi tertentu yang diizinkan melalui sudo

Bahkan sebuah izin sederhana terkadang cukup untuk menguasai sistem sepenuhnya.

Faktor Human Error

Kesalahan manusia menjadi penyebab terbesar dalam masalah sudo. Banyak administrator memberikan akses sudo terlalu luas demi alasan praktis atau efisiensi kerja.

Contohnya:

- Memberikan akses penuh kepada semua anggota tim

- Mengizinkan semua perintah tanpa pembatasan

- Tidak pernah melakukan audit hak akses

Padahal satu kesalahan kecil dapat menjadi pintu masuk serangan besar.

Jenis Ancaman di Balik Sudo

Privilege Escalation

Privilege escalation adalah kondisi ketika pengguna biasa berhasil mendapatkan hak akses lebih tinggi. Dalam konteks sudo, penyerang memanfaatkan celah agar dapat berubah dari user biasa menjadi administrator.

Inilah salah satu ancaman paling berbahaya dalam sistem Linux.

Kesalahan Konfigurasi Sudo

Konfigurasi sudo yang buruk dapat membuka peluang besar bagi penyerang. Misalnya:

- Mengizinkan pengguna menjalankan semua perintah

- Tidak meminta password saat menggunakan sudo

- Memberikan akses ke aplikasi yang dapat membuka shell sistem

Kesalahan seperti ini sering ditemukan pada server yang dikelola tanpa standar keamanan yang baik.

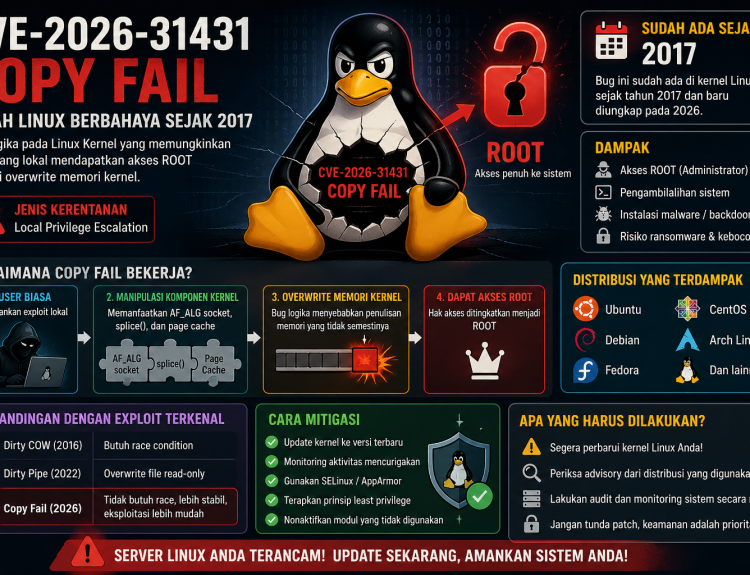

Celah Keamanan pada Sudo

Selain kesalahan konfigurasi, sudo sendiri pernah memiliki beberapa celah keamanan serius. Salah satu yang paling terkenal adalah Baron Samedit, sebuah vulnerability yang memungkinkan penyerang lokal mendapatkan akses root tanpa otorisasi penuh.

Kasus ini membuktikan bahwa bahkan software yang sangat populer sekalipun tetap dapat memiliki kelemahan.

Penyalahgunaan Binary Linux

Beberapa aplikasi bawaan Linux sebenarnya dapat digunakan untuk membuka akses shell atau menjalankan perintah sistem.

Jika aplikasi tersebut diizinkan melalui sudo, maka penyerang dapat memanfaatkannya untuk mengambil alih sistem. Banyak administrator tidak menyadari bahwa aplikasi sederhana seperti editor teks atau utility tertentu dapat menjadi jalur eskalasi privilege.

Studi Kasus Ancaman Sudo

Kasus Baron Samedit

Baron Samedit merupakan salah satu vulnerability sudo paling terkenal dalam beberapa tahun terakhir. Celah ini memungkinkan pengguna lokal meningkatkan hak akses menjadi root.

Yang membuat kasus ini berbahaya adalah:

- Menyerang banyak distribusi Linux

- Dapat dimanfaatkan tanpa konfigurasi aneh

- Berdampak pada jutaan server di seluruh dunia

Kasus ini menjadi pengingat bahwa update keamanan tidak boleh diabaikan.

Simulasi Ancaman Sederhana

Bayangkan seorang pengguna diberikan izin sudo untuk menjalankan aplikasi tertentu demi kebutuhan pekerjaan. Namun aplikasi tersebut ternyata memiliki kemampuan membuka shell sistem.

Awalnya terlihat aman karena pengguna hanya diberi akses terbatas. Tetapi dalam praktiknya, akses tersebut dapat digunakan untuk mendapatkan kontrol penuh terhadap server.

Inilah mengapa administrator harus memahami dampak dari setiap izin yang diberikan.

Dampak Serangan Berbasis Sudo

Pengambilalihan Sistem

Ketika penyerang berhasil mendapatkan akses root, mereka dapat mengendalikan seluruh sistem tanpa hambatan.

Server dapat digunakan untuk:

- Menyebarkan malware

- Menjadi botnet

- Menyerang sistem lain

- Menjalankan aktivitas ilegal

Kebocoran Data

Akses root memungkinkan penyerang membaca seluruh isi server, termasuk:

- Database

- File konfigurasi

- Password

- Data pelanggan

- Informasi internal perusahaan

Kebocoran data seperti ini dapat menyebabkan kerugian besar.

Persistence dan Backdoor

Penyerang biasanya tidak hanya mengambil akses sementara. Mereka sering membuat backdoor agar dapat masuk kembali kapan saja meskipun password telah diganti.

Hal ini membuat proses pemulihan menjadi jauh lebih sulit.

Kerusakan Infrastruktur

Dalam kasus yang lebih serius, penyerang dapat:

- Menghapus data penting

- Merusak layanan

- Mengenkripsi file menggunakan ransomware

- Menghentikan operasional perusahaan

Semua itu bisa berawal dari kesalahan kecil pada sudo.

Cara Mengamankan Sudo

Terapkan Prinsip Least Privilege

Berikan akses seminimal mungkin kepada pengguna. Jangan memberikan izin lebih dari yang benar-benar dibutuhkan.

Semakin sedikit hak akses yang diberikan, semakin kecil pula risiko penyalahgunaan.

Audit Konfigurasi Secara Berkala

Administrator perlu memeriksa konfigurasi sudo secara rutin untuk memastikan:

- Tidak ada izin berlebihan

- Tidak ada akun lama yang masih aktif

- Tidak ada konfigurasi berbahaya

Audit rutin sangat penting untuk menjaga keamanan sistem.

Update Sistem Secara Berkala

Banyak serangan berhasil karena sistem tidak diperbarui. Patch keamanan harus segera diterapkan ketika tersedia.

Menunda update berarti membuka peluang bagi penyerang untuk memanfaatkan vulnerability yang sudah diketahui publik.

Monitoring dan Logging

Semua aktivitas sudo sebaiknya dicatat dan dipantau. Dengan monitoring yang baik, administrator dapat mendeteksi aktivitas mencurigakan lebih cepat.

Log juga membantu proses investigasi jika terjadi insiden keamanan.

Hardening dan Pengamanan Tambahan

Keamanan sudo dapat diperkuat dengan:

- Multi-factor authentication

- Pembatasan akses jaringan

- Penggunaan Privileged Access Management

- Segmentasi hak akses pengguna

Pendekatan berlapis akan membuat sistem lebih sulit ditembus.

Best Practice untuk Administrator

Beberapa praktik terbaik yang sebaiknya diterapkan:

- Hindari memberikan akses penuh kepada semua pengguna

- Jangan menggunakan konfigurasi sudo secara sembarangan

- Gunakan grup untuk mengatur hak akses

- Hapus akun yang sudah tidak digunakan

- Lakukan penetration testing berkala

- Edukasi tim IT tentang privilege escalation

Keamanan bukan hanya soal teknologi, tetapi juga disiplin dalam pengelolaan sistem.

Masa Depan Keamanan Privilege Management

Ancaman terhadap privilege management diperkirakan akan terus meningkat. Banyak organisasi kini mulai menerapkan pendekatan modern seperti:

- Zero Trust Security

- Privileged Access Management

- Otomatisasi audit keamanan

- Deteksi ancaman berbasis AI

Tujuannya adalah mengurangi risiko kesalahan manusia dan mempercepat deteksi penyalahgunaan akses.

Kesimpulan

Sudo adalah alat yang sangat penting dalam sistem Linux, tetapi juga dapat menjadi ancaman serius jika tidak dikelola dengan benar. Kesalahan kecil dalam konfigurasi, pemberian hak akses berlebihan, atau kelalaian melakukan update dapat membuka jalan bagi penyerang untuk menguasai sistem sepenuhnya.

Di balik kemudahan sudo, terdapat tanggung jawab besar bagi administrator untuk memastikan setiap akses diberikan secara tepat dan aman. Dalam dunia keamanan siber, sering kali bukan celah besar yang menyebabkan bencana, melainkan detail kecil yang diabaikan.

Karena itulah, memahami ancaman sudo bukan hanya penting bagi administrator server, tetapi juga bagi siapa saja yang ingin menjaga keamanan sistem Linux secara menyeluruh.