Pendahuluan

Internet of Things (IoT) adalah teknologi yang memungkinkan berbagai perangkat terhubung ke internet dan saling berkomunikasi. Saat ini perangkat IoT sudah digunakan di berbagai bidang, mulai dari rumah pintar, kamera CCTV, smartwatch, smart TV, hingga perangkat industri.

Walaupun IoT memberikan banyak kemudahan, perangkat ini juga memiliki risiko keamanan yang cukup besar. Banyak perangkat IoT dibuat dengan fokus pada fungsi dan harga murah, sehingga aspek keamanan sering diabaikan. Akibatnya, perangkat IoT sering menjadi target serangan siber.

Karena itulah IoT penetration testing menjadi sangat penting. Penetration testing atau pentest adalah proses pengujian keamanan dengan mensimulasikan serangan untuk menemukan celah keamanan sebelum dimanfaatkan oleh penyerang.

Artikel ini akan membahas dasar-dasar IoT penetration testing mulai dari hardware hingga firmware dengan bahasa yang sederhana dan mudah dipahami.

Memahami Arsitektur IoT

Sebelum melakukan pengujian keamanan, kita perlu memahami bagaimana perangkat IoT bekerja.

Komponen Utama IoT

Perangkat IoT biasanya terdiri dari beberapa bagian utama:

Sensor dan Actuator

Sensor digunakan untuk membaca kondisi lingkungan seperti suhu, cahaya, atau gerakan. Sedangkan actuator digunakan untuk menjalankan aksi tertentu, misalnya membuka pintu atau menyalakan lampu.

Microcontroller

Microcontroller adalah “otak” dari perangkat IoT yang menjalankan program dan mengatur seluruh proses perangkat.

Firmware

Firmware adalah sistem operasi kecil yang berjalan di perangkat IoT. Firmware mengatur fungsi perangkat dan komunikasi dengan server.

Cloud Platform

Banyak perangkat IoT terhubung ke cloud untuk menyimpan data dan mengontrol perangkat dari jarak jauh.

Mobile Application

Sebagian besar perangkat IoT dapat dikontrol menggunakan aplikasi smartphone.

Mengapa IoT Rentan terhadap Serangan?

Ada beberapa alasan mengapa perangkat IoT sering memiliki kelemahan keamanan:

- Menggunakan password default

- Firmware jarang diperbarui

- Menggunakan enkripsi yang lemah

- Banyak port terbuka

- Komunikasi tidak aman

- Kurangnya monitoring keamanan

Karena kelemahan tersebut, perangkat IoT sering menjadi target botnet, pencurian data, dan akses ilegal.

Metodologi IoT Penetration Testing

Pengujian keamanan IoT biasanya dilakukan melalui beberapa tahapan.

1. Reconnaissance

Tahap pertama adalah mengumpulkan informasi tentang perangkat.

Contohnya:

- Mencari tipe perangkat

- Mengetahui vendor

- Mengetahui service yang berjalan

- Melihat port yang terbuka

Pada tahap ini pentester mencoba memahami target tanpa melakukan eksploitasi.

2. Threat Modeling

Threat modeling dilakukan untuk mengetahui kemungkinan serangan yang dapat terjadi.

Misalnya:

- Apakah perangkat menggunakan autentikasi yang lemah?

- Apakah firmware dapat dimodifikasi?

- Apakah komunikasi menggunakan enkripsi?

Tahap ini membantu menentukan area yang paling berisiko.

3. Vulnerability Assessment

Pada tahap ini dilakukan pencarian celah keamanan.

Contoh:

- Default password

- Hardcoded credential

- Insecure API

- Firmware tanpa proteksi

Pengujian dilakukan dengan tetap memperhatikan aturan dan izin yang berlaku.

4. Exploitation

Setelah menemukan celah, pentester mencoba memvalidasi apakah kerentanan benar-benar dapat dimanfaatkan.

Tujuannya bukan merusak sistem, tetapi membuktikan bahwa kerentanan tersebut nyata.

5. Reporting

Tahap terakhir adalah membuat laporan hasil pengujian.

Isi laporan biasanya:

- Daftar kerentanan

- Tingkat risiko

- Dampak

- Rekomendasi perbaikan

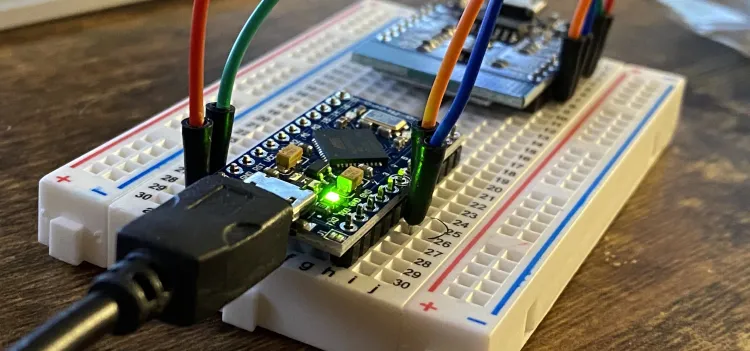

Hardware Hacking pada IoT

Salah satu bagian menarik dalam IoT pentesting adalah hardware hacking.

Analisis Hardware

Pentester biasanya membongkar perangkat untuk melihat:

- PCB (Printed Circuit Board)

- Chip

- Port debug

- Memory chip

Dari sini dapat diketahui bagaimana perangkat bekerja.

Interface yang Sering Digunakan

UART

UART sering digunakan untuk debugging perangkat.

Jika port UART terbuka tanpa proteksi, penyerang bisa mendapatkan akses shell ke perangkat.

JTAG

JTAG digunakan untuk debugging dan analisis firmware.

Melalui JTAG, firmware dapat dibaca langsung dari perangkat.

SPI dan I2C

Kedua interface ini digunakan untuk komunikasi antar chip.

Firmware Analysis

Firmware adalah target utama dalam IoT security.

Apa Itu Firmware?

Firmware adalah software utama yang berjalan di perangkat IoT.

Firmware biasanya berisi:

- Sistem operasi

- Konfigurasi

- Credential

- API key

Mendapatkan Firmware

Firmware dapat diperoleh melalui:

- Website vendor

- OTA update

- Dumping langsung dari chip memory

Static Analysis

Static analysis dilakukan tanpa menjalankan firmware.

Beberapa aktivitas yang biasa dilakukan:

- Extract file system

- Membaca konfigurasi

- Mencari hardcoded password

- Melihat script internal

Dynamic Analysis

Dynamic analysis dilakukan dengan menjalankan firmware di emulator atau perangkat asli.

Tujuannya untuk melihat perilaku firmware secara langsung.

Network Penetration Testing pada IoT

Selain hardware, komunikasi jaringan juga sangat penting.

Service yang Sering Ditemukan

Perangkat IoT biasanya menggunakan:

- HTTP/HTTPS

- MQTT

- Telnet

- SSH

- FTP

Jika service tidak dikonfigurasi dengan aman, perangkat dapat dieksploitasi.

Sniffing dan Traffic Analysis

Pentester biasanya menganalisis trafik jaringan untuk melihat:

- Credential yang dikirim

- Token autentikasi

- Data sensitif

Jika komunikasi tidak terenkripsi, data dapat dibaca dengan mudah.

Wireless Security Testing

IoT sering menggunakan koneksi wireless seperti:

- WiFi

- Bluetooth

- Zigbee

- NFC

Masing-masing memiliki risiko keamanan tersendiri.

Mobile Application Assessment

Banyak perangkat IoT memiliki aplikasi mobile.

Pengujian aplikasi biasanya meliputi:

- Reverse engineering APK

- Analisis API

- Pengecekan token

- Penyimpanan data lokal

Kadang aplikasi menyimpan credential secara tidak aman.

Cloud dan Backend Security

Perangkat IoT modern umumnya terhubung ke cloud.

Risiko yang sering ditemukan:

- API tanpa autentikasi

- Broken access control

- Data exposure

- Token leakage

Jika backend lemah, seluruh ekosistem IoT dapat terancam.

Tools Populer untuk IoT Pentesting

Beberapa tools yang sering digunakan dalam penelitian keamanan IoT:

- Wireshark

- Burp Suite

- Binwalk

- Ghidra

- Aircrack-ng

Tools tersebut membantu proses analisis jaringan, firmware, dan komunikasi perangkat.

Contoh Kerentanan pada IoT

Default Password

Banyak perangkat masih menggunakan username dan password bawaan seperti:

- admin/admin

- root/root

Hal ini sangat berbahaya jika tidak diganti.

Hardcoded Credential

Beberapa firmware menyimpan password langsung di dalam kode.

Jika firmware berhasil dianalisis, credential dapat ditemukan.

Insecure OTA Update

Update firmware tanpa verifikasi digital memungkinkan firmware palsu dipasang ke perangkat.

Mitigasi dan Best Practice

Untuk meningkatkan keamanan IoT, beberapa langkah berikut sangat penting.

Gunakan Password yang Kuat

Hindari password default.

Aktifkan Enkripsi

Gunakan HTTPS, TLS, atau protokol terenkripsi lainnya.

Update Firmware Secara Berkala

Patch keamanan sangat penting untuk menutup celah.

Gunakan Secure Boot

Secure boot membantu memastikan firmware yang dijalankan adalah firmware resmi.

Monitoring dan Logging

Pantau aktivitas perangkat untuk mendeteksi serangan lebih cepat.

Tantangan dalam IoT Pentesting

IoT memiliki banyak tantangan dibandingkan pengujian sistem biasa.

Contohnya:

- Banyak perangkat proprietary

- Dokumentasi terbatas

- Hardware berbeda-beda

- Resource perangkat kecil

Karena itu IoT security membutuhkan kombinasi kemampuan:

- networking

- hardware

- reverse engineering

- embedded system

- web security

Masa Depan Keamanan IoT

Ke depan, keamanan IoT akan semakin penting karena jumlah perangkat terus meningkat.

Beberapa teknologi yang mulai berkembang:

- Automated firmware analysis

- AI-based threat detection

- IoT fuzzing

- Zero Trust Architecture

Organisasi perlu mulai memperhatikan keamanan IoT sejak tahap pengembangan.

Kesimpulan

IoT penetration testing adalah proses penting untuk memastikan perangkat IoT aman digunakan. Pengujian tidak hanya dilakukan pada aplikasi, tetapi juga pada hardware, firmware, jaringan, dan cloud backend.

Dengan memahami cara kerja perangkat IoT dan potensi kerentanannya, organisasi dapat mengurangi risiko serangan siber yang dapat menyebabkan kebocoran data maupun pengambilalihan perangkat.

Keamanan IoT bukan hanya tanggung jawab pengguna, tetapi juga vendor dan pengembang perangkat.