Pengantar

Sebuah kerentanan kritis dalam aplikasi pengarsip file populer, WinRAR, yang dikenal sebagai CVE-2025-6218, kini tengah dieksploitasi secara aktif oleh setidaknya tiga kelompok peretas berbeda. Otoritas keamanan siber AS, CISA, telah menambahkan kerentanan ini ke dalam katalog “Known Exploited Vulnerabilities” (KEV) mereka pada 10 Desember 2025, menandakan ancaman yang mendesak.

Status & Dampak:

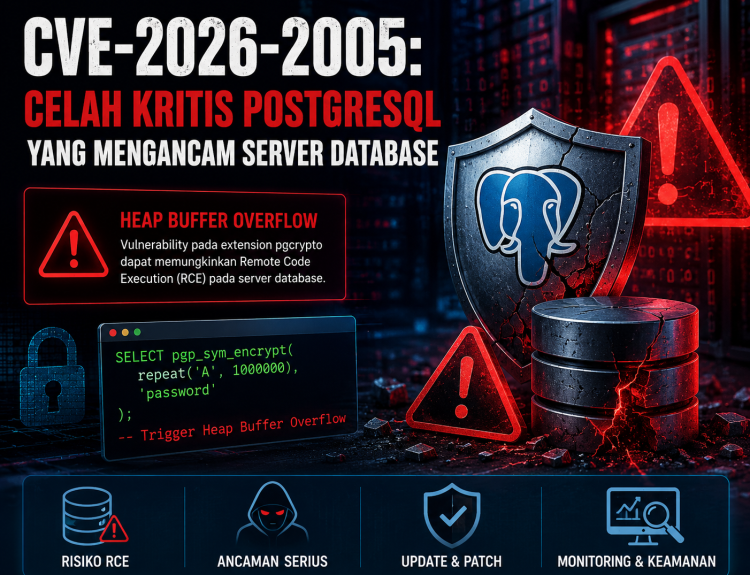

- Kerentanan: Path Traversal (CVE-2025-6218, Skor CVSS: 7.8)

- Aplikasi Terdampak: WinRAR untuk Windows (versi sebelum 7.12)

- Efek: Memungkinkan penyerang mengeksekusi kode berbahaya dengan hak akses pengguna yang sedang login.

- Metode Serangan: Korban harus membuka arsip RAR berbahaya, biasanya yang disebarkan melalui email phishing yang ditargetkan.

Tiga Kelompok Ancaman yang Mengeksploitasi Kerentanan Ini

- GOFFEE (Paper Werewolf): Menargetkan organisasi di Rusia pada Juli 2025 dengan menggabungkan kerentanan ini dan CVE-2025-8088 lainnya.

- Bitter (APT-C-08): Berfokus pada Asia Selatan. Mereka menggunakan arsip RAR berisi dokumen Word untuk memasang “backdoor” persisten melalui template global Microsoft Word, yang kemudian mendownload trojan C# pencuri data.

- Gamaredon: Kelompok yang dikaitkan dengan Rusia ini menargetkan entitas militer dan pemerintah Ukraina untuk menyebarkan malware Pteranodon dan, yang baru, wiper (perusak data) bernama GamaWiper. Ini menandai pergeseran aktivitas mereka dari spionase ke operasi sabotase destruktif.

Langkah-langkah Penting untuk Melindungi Diri

- Segera Perbarui WinRAR: Pastikan Anda menggunakan WinRAR versi 7.12 atau yang lebih baru. Versi ini telah memperbaiki kerentanan tersebut sejak dirilis pada Juni 2025. Unduh hanya dari situs resmi RARLAB.

- Waspada terhadap Email dan File Mencurigakan: Jangan pernah membuka lampiran file (seperti .rar, .zip) atau mengklik link dari pengirim yang tidak dikenal atau tidak terduga, meskipun terlihat sah.

- Nonaktifkan Macro di Dokumen Office: Karena beberapa serangan memanfaatkan makro, atur Microsoft Office untuk menonaktifkan eksekusi makro secara otomatis dari dokumen yang tidak dipercaya.

- Gunakan Perangkat Lunak Alternatif: Pertimbangkan untuk beralih ke aplikasi pengarsip file sumber terbuka dan terawat dengan baik seperti 7-Zip sebagai alternatif.

Kerentanan ini adalah pengingat penting bahwa perangkat lunak yang umum dan sudah lama digunakan pun bisa menjadi sasaran empuk. Memperbarui aplikasi dan tetap waspada adalah pertahanan terbaik Anda.

Semoga informasi ini bermanfaat. Apakah Anda ingin mengetahui lebih detail tentang cara mendeteksi email phishing atau tips keamanan siber praktis lainnya?